سه شنبه, ۴ اردیبهشت, ۱۴۰۳ / 23 April, 2024

مجله ویستا

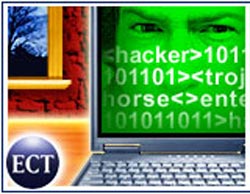

مقابله با ویروسها به وسیله ISA Server

Port Number

Transport Protocol

Used by Sasser

۴۴۵

TCP

Yes

۵۵۵۶

TCP

Yes

۹۹۹۶

TCP

Yesدر موقع استفاده از ISA ۲۰۰۴ بصورت پیش فرض این پورتها بلوك شده اند. هرچند كه اگر سروری داشته باشید كه روالی برای پورت ها داشته باشد، این سرور در معرض خطر است. در ضمن ممكن است بیشتر در معرض خطر باشید وقتیكه یك Exchange Server در یك DMZ داشته باشید. زیرا این پورت باید بین محدوده DMZ و شبكه داخلی باز باشد. البته شما نیازی به باز گذاشتن پورتی كه بین شبكه خارجی و DMZ قراردارد ندارید و احتمال بروز خطر را تا حد زیادی كاهش می دهید.سیاست پیش فرض برای فایروال ISA ۲۰۰۴ از انتشار ساسر در شبكه جلوگیری می كند زیرا ساسر برای انتشار نیاز به Outbound FTP دارد. اگر فایروال شما طوری طراحی شده كه تمام مسیرهای خروجی آن باز باشد باید برای پورتهای اشاره شده حتما" روال دسترسی مناسبی تعریف كنید.برای جلوگیری از حملات ساسر از خارج از محدوده شبكه این عوامل ممكن است مفید باشند:

ـ برای پورتهای گفته شده حتما" روال های دسترسی تعریف كنید. بستن پورت TCP ۴۴۵ در جهت خروجی از ترافیك CIFS خروجی جلوگیری می كند و بستن پورتهای ۵۵۵۶ و ۹۹۹۶ در جهت خروجی از امكان استفاده از یك كامپیوتر ویروسی به عنوان سرور FTP وانتشار كرم ساسر جلوگیری می كند.

ـ تعریف فایروال روی ایستگاه كاری برای جلوگیری از عملكرد خرابكارانه ساسر. برای این روش كاری حتما" باید روی كامپیوتر Client یك فایروال نصب كرده باشید. توجه داشته باشید كه تمام Client هایی كه سیستم عامل Windows دارند باید فایروال نصب كرده باشند. اگر تمام راه های خروجی دسترسی تعریف شده داشته باشند باعث جلوگیری از انتشار كرم ساسر خواهد شد.كامپیوتری كه به عنوان ISA Firewall عمل می كند هم بسیار آسیب پذیر است برای جلوگیری از حملات داخلی توسط ساسر به خود ISA Server به هیچ وجه روال دسترسی برای ارتباط با كامپیوترهای شبكه محلی با پورت های گفته شده ایجاد نكنید.

روش بستن ارتباط خروجی روی پورتهای شناسایی شده

۱- از كنسول مدیریت، منوی Microsoft Internet Security and Acceleration Sever ۲۰۰۴ را بازكنید و روی نام سرور Expand كنید و روی Firewall Policy كلیك كنید.

۲- روی Tab مربوط به Tasks درTask Pane كلیك كنید.

۳- در صفحه Welcome to the new access Rule Wizard در جعبه نوشتاری Access Rule Name وارد كنید Block Sasser Outbound و روی Next كلیك كنید.

۴- در صفحه Rule Action وضعیت Deny را انتخاب كنید و كلید Next را بزنید.

۵- در صفحه پروتكل انتخاب Selected Protocols را از لیست This Rule Applies to انتخاب كنیدو دكمه Add را بزنید.

۶- در صفحه مربوط به Add protocols روی New كلیك كنید پروتكل را انتخاب كنیدhttp://www.sgnec.net/admin/images/arts/ISA%۲۰Server%۲۰۱.JPG

ـ در صفحه مربوط بهWelcome to the New Protocol Definition Wizard جمله Sasser Outbound را در جعبع متن Protocol Definition Name وارد كنید و روی New كلیك كنید.

۸- در صفحه Primary Connection Information روی New كلیك كنید.

۹- در جعبه متن New/Edit Protocol Definition نوع پروتكل را TCP انتخاب كنید.در اینجا همچنین Direction را Outbound انتخاب نموده و پورتها را از ۴۴۵ تا ۴۴۵ انتخاب كرده كلید OK را بزنید.

http://www.sgnec.net/admin/images/arts/ISA%۲۰Server%۲۰۲.JPG

- برای پورتهای ۹۹۹۶ و ۵۵۵۶ از ردیف ۹ تكرار كنید

http://www.sgnec.net/admin/images/arts/ISA%۲۰Server%۲۰۳.JPG

۱۱- در صفحه New Protocol Definition Information تمام پورت های تعریف شده دیده می شوند و می توانید رویNext كلیك كنید.

http://www.sgnec.net/admin/images/arts/ISA%۲۰Server%۲۰۴.JPG

۱۲- در صفحه Secondary connections روی No كلیك كنید و سپس Next را بزنید.

۱۳- برای تكمیل عملیات در صفحهCompleting the New Protocol Definition Wizard روی Finish كلیك كنید.

۱۴- در جعبه محاوره ای Add protocols روی فولدر User-defined كلیك كرده و روی Sasser Outbound دوبار كلیك كنید و سپس Close را بزنید.

۱۵- در صفحه Protocols روی Next كلیك كنید.

۱۶- در صفحه Access Rule Source كلید Add را بزنید.

۱۷- در جعبه محاوره ای Add Network Entities روی فولدر Network Sets كلیك كنید و سپس روی All Protected Networks دوبار كلیك كنید. و Close را بزنید.

۱۸- در صفحه Access rule Sources روی Next بزنید.

http://www.sgnec.net/admin/images/arts/ISA%۲۰Server%۲۰۵.JPG

۱۹- در صفحه Access Rule Destinations كلید Add را بزنید.

۲۰- در جعبه محاوره ای Add Network Entities روی فولدر Networks بزنید و External را دوبار كلیك كنید و Close را بزنید.

۲۱- در صفحه User Sets حالت پیش فرض All Users را انتخاب و Next را بزنید.

۲۲- در صفحه مربوط به Completing the New Access Rule Wizard كلید Finish را بزنید.

۲۳- قاعده Block Sasser Outbound را به بالای لیست انتقال دهید.

۲۴- برای ثبت تغییرات انجام شده روی Apply كلیك كنید.

۲۵- در جعبه محاوره ای Apply New Configuration كلید Ok را انتخاب كنید.

روش تنظیم فایروال مربوط به ایستگاه كاری برای بلوك كردن عملكرد ساسر

عملكرد مشكوك ساسر در این مرحله بنام avserve و avserve۲ شناخته شده است.توجه داشته باشید عملكرد ساسر با نام های متفاوت انجام میشود مراحل بعدی كه توضیح داده خواهد شد ۱۰۰% موثر نیست ولی اتصالات ایجاد شده توسط avserve و avserve۲ را بلوك خواهد كرد.

۱- از كنسول مدیریت، منوی Microsoft Internet Security and Acceleration Sever ۲۰۰۴

را بازكنید و روی نام سرور Expand كنید و حالت Configuration را انتخاب كنید.

۲- روی General كلیك كنید.

۳- روی Define Firewall Client Settings در قسمت Details paneكلیك كنید

۴- در جعبه محاوره ای Firewall Client Setting روی Tab مربوط به Application Setting بزنید.

۵- روی Tab مربوط به Application Setting روی دكمه New كلیك كنید.

http://www.sgnec.net/admin/images/arts/ISA%۲۰Server%۲۰۶.JPG

۶- در پنجره محاوره ای Application Entry Setting در جهبه متن Application وارد كنید: avserve . در لیست Key وضعیت Disable انتخاب كنید و از لیست Value عدد ۱ را انتخاب كرده سپس Ok را بزنید.

http://www.sgnec.net/admin/images/arts/ISA%۲۰Server%۲۰۷.JPG

۷- مرحله ۵ و ۶ را تكراركرده اینبار در Application نام avserve۲ را وارد كنید.

۸- در پنجره Firewall Client Setting با انتخاب Ok و سپس Apply مراحل را ثبت كنید.

۹- روی پنجره Apply new Configuration كلید Ok را بزنید.

تنظیم فایروال مربوط به Client برای Avserve.exe و Avserve۲.exe فقط از رفتار مشكوك روی كامپیوتر آلوده شده جلوگیری میكند.اگر این دستگاه به عنوان SecureNAT طراحی شده باشد این تنظیمات دیگر موثر نخواهد بود. ( برای جلوگیری از دسترسی SecureNAT Client از طریق سرور ISA مطمئن شوید كه هیچ دسترسی ناشناخته ای در مسیر خروجی وجود ندارد).

شما همچنین میتوانید قابلیت روال Block Sasser Outbound را از طریق Telnet روی یك دستگاه كه در شبكه تحت محافظت ISA ۲۰۰۴ Firewall است ، كنترل كنید.

۱- كنسول Microsoft Internet Security and Acceleration را بازكنید و سرور را Expand كنید.و روی Monitoring كنسول كلیك كنید.

۲- روی Tab مخصوص به Details گزینه Logging را انتخاب كنید.

۳- رویTab مربوط به Tasks روی لینك Start Query بزنید.

۴- روی یك ایستگاه در یك شبكه محافظت شده ابتدا Start و سپس Run را بزنید. در پنجره متنی Open دستور cmd را تایپ كنید و Ok نمایید.

۵- در Prompt تایپ كنید: Telnet ۱۳۱.۱۰۷.۱.۱ ۵۵۵۶ و Enter را بزنید.

۶- به كنسول Microsoft Internet Security and Acceleration Sever ۲۰۰۴ بازگردیدو گزارش مربوط به زمان (real time log) مونیتور كنید. باید متن زیر را در پیغامها ببینید:

Block Sasser Outbound .

۱۰.۰.۰.۲ ۱۳۱.۱۰۷.۱.۱ ۵۵۵۶ Sasser Outbound Denied Connection Block Sasser

Outbound

۱۰.۰.۰.۲ ۱۳۱.۱۰۷.۱.۱ ۵۵۵۶ Sasser Outbound Denied Connection Block Sasser

Outbound.

همچنین مشاهده کنید

نمایندگی زیمنس ایران فروش PLC S71200/300/400/1500 | درایو …

دریافت خدمات پرستاری در منزل

pameranian.com

پیچ و مهره پارس سهند

خرید میز و صندلی اداری

خرید بلیط هواپیما

گیت کنترل تردد

ایران پاکستان مجلس شورای اسلامی رئیسی ایران و پاکستان سید ابراهیم رئیسی حجاب دولت مجلس دولت سیزدهم رهبر انقلاب رئیس جمهور

تهران آتش سوزی سازمان هواشناسی بارش باران شهرداری تهران پلیس سیل سلامت قتل وزارت بهداشت حج عمره آموزش و پرورش

بانک مرکزی قیمت خودرو ایران خودرو خودرو قیمت دلار بازار خودرو قیمت طلا سایپا دلار بورس مالیات تورم

ترانه علیدوستی تلویزیون سینمای ایران سریال کتاب سینما نمایشگاه کتاب معماری تئاتر سعدی فیلم سینمایی

دانشجویان دانش بنیان دانشگاه آزاد اسلامی کنکور ۱۴۰۳

رژیم صهیونیستی اسرائیل آمریکا غزه روسیه جنگ غزه فلسطین ترکیه عملیات وعده صادق چین حماس اوکراین

فوتبال پرسپولیس استقلال فوتسال باشگاه پرسپولیس بازی رئال مادرید بارسلونا سپاهان باشگاه استقلال لیگ برتر دیوید تیلور

هوش مصنوعی ایلان ماسک ژاپن همراه اول تلگرام ناسا تبلیغات اپل فناوری موبایل سامسونگ گوگل

پیری یبوست کاهش وزن دمنوش صبحانه