جمعه, ۳۱ فروردین, ۱۴۰۳ / 19 April, 2024

مجله ویستا

جایگاه امنیت در اینترنت، در اینترنت مراقب خودتان باشید

بدون شک کامپیوتر و اینترنت در مدت زمان کوتاهی توانسته اند حضور مشهود خود را در تمامی عرصه های حیات بشری به اثبات برسانند. وجود تحولات عظیم در ارتباطات (نظیر Email و تلفن های سلولی)، تحولات گسترده در زمینه تجهیزات الکترونیکی و سرگرمی (کابل دیجیتال، mp۳ )، تحولات گسترده در صنعت حمل و نقل ( سیستم هدایت اتوماتیک اتومبیل، ناوبری هوائی)، تغییرات اساسی در روش خرید و فروش کالا ( فروشگاههای online ، کارتهای اعتباری)، پیشرفت های برجسته در عرصه پزشکی، صرفا" نمونه هائی اندک در این زمینه می باشد.

اجازه دهید به منظور آشنائی با جایگاه کامپیوتر در زندگی انسان عصر حاضر و اهمیت امنیت اطلاعات ، این پرسش ها را مطرح نمائیم که در طی یک روز چه میزان با کامپیوتر درگیر هستید ؟ چه حجمی از اطلاعات شخصی شما بر روی کامپیوتر خود و یا سایر کامپیوترهای دیگر ، ذخیره شده است ؟ پاسخ به سوالات فوق،جایگاه کامپیوتر و اهمیت ایمن سازی اطلاعات در عصر اطلاعات را بخوبی مشخص خواهد کرد.

امنیت در اینترنت ، حفاطت از اطلاعات با استناد به سه اصل اساسی زیر است :

▪ نحوه پیشگیری از بروز یک تهاجم

▪ نحوه تشخیص یک تهاجم

▪ نحوه برخورد با حملات

● انواع تهدیدات

اینترنت،علیرغم تمامی جنبه های مثبت دارای مجموعه ای گسترده از خطرات و تهدیدات امنیتی است که برخی از آنان بسیار جدی و مهم بوده و برخی دیگر از اهمیت کمتری برخوردار می باشند :

▪ عملکرد ویروس های کامپیوتری که می تواند منجر به حذف اطلاعات موجود بر روی یک کامپیوتر شود .

▪ نفوذ افراد غیر مجاز به کامپیوتر شما و تغییر فایل ها

▪ استفاده از کامپیوتر شما برای تهاجم علیه دیگران

▪ سرقت اطلاعات حساس نظیر شماره کارت اعتباری و خرید غیر مجاز با استفاده از آن

با رعایت برخی نکات می توان احتمال بروز و یا موفقیت این نوع از حملات را به حداقل مقدار خود رساند .

● نحوه حفاظت

اولین مرحله به منظور حفاظت و ایمن سازی اطلاعات ، شناخت تهدیدات و آگاهی لازم در خصوص برخی مفاهیم اولیه در خصوص ایمن سازی اطلاعات است .

▪ Hacker ,attacker و یا Inruder . اسامی فوق به افرادی که همواره در صدد استفاده از نقاط ضعف و آسیب پذیر موجود در نرم افزارها می باشند ، اطلاق می گردد . با این که در برخی حالات ممکن است افراد فوق اهداف غیر مخربی را نداشته و انگیزه آنان صرفا" کنجکاوی باشد، ماحصل عملیات آنان می تواند اثرات جانبی منفی را به دنبال داشته باشد .

▪ کد مخرب : این نوع کدها شامل ویروس ها ، کرم ها و برنامه های تروجان ( Trojan ) بوده که هر یک از آنان دارای ویژگی های منحصر بفردی می باشند :

▪ ویروس ها ، نوع خاصی از کدهای مخرب می باشند که شما را ملزم می نمایند به منظور آلودگی سیستم ، عملیات خاصی را انجام دهید . این نوع از برنامه ها به منظور نیل به اهداف مخرب خود نیازمند یاری کاربران می باشند . باز نمودن یک فایل ضمیمه همراه Email و یا مشاهده یک صفحه وب خاص ، نمونه هائی از همکاری کاربران در جهت گسترش این نوع از کدهای مخرب است .

▪ کرم ها : این نوع از کدهای مخرب بدون نیاز به دخالت کاربر ، توزیع و گسترش می یابند . کرم ها ، عموما" با سوء استفاده از یک نقظه آسیب پذیر در نرم افزار فعالیت خود را آغاز نموده و سعی می نمایند که کامپیوتر هدف را آلوده نمایند . پس از آلودگی یک کامپیوتر ، تلاش برای یافتن و آلودگی سایر کامپیوتر انجام خواهد شد . همانند ویروس های کامپیوتری ، کرم ها نیز می توانند از طریق Email ، وب سایت ها و یا نرم افزارهای مبتنی بر شبکه ، توزیع و گسترش یابند . توزیع اتوماتیک کرم ها نسبت به ویروس ها یکی از تفاوت های محسوس بین این دو نوع کد مخرب ، محسوب می گردد .

▪ برنامه های تروجان : این نوع از کدهای مخرب ، نرم افزارهائی می باشند که ادعای ارائه خدماتی را داشته ولی در عمل، اهداف خاص خود را دنبال می نمایند . ( تفاوت در حرف و عمل ) . مثلا" برنامه ای که ادعای افزایش سرعت کامپیوتر شما را می نماید ،ممکن است در عمل اطلاعات حساس موجود برروی کامپیوتر شما را برای یک مهاجم و یا سارق از راه دور ، ارسال نماید .

البته مسایل جالب و خواندنی دیگری در این موضوع مهم را ارایه خواهیم داد با ما باشید و از دانستن مسایل امنیت شبکه لذت ببرید.

http://yazdit.mihanblog.com/More-۸۲.ASPX

همچنین مشاهده کنید

نمایندگی زیمنس ایران فروش PLC S71200/300/400/1500 | درایو …

دریافت خدمات پرستاری در منزل

pameranian.com

پیچ و مهره پارس سهند

خرید میز و صندلی اداری

خرید بلیط هواپیما

گیت کنترل تردد

اصفهان اسرائیل ایران حمله ایران به اسرائیل انفجار ایران و اسرائیل ارتش جمهوری اسلامی ایران دولت حسین امیرعبداللهیان جنگ ایران و اسرائیل دولت سیزدهم جنگ

سیل زلزله هواشناسی قتل تهران ترکیه سیلاب فضای مجازی قوه قضاییه شهرداری تهران سازمان هواشناسی پلیس

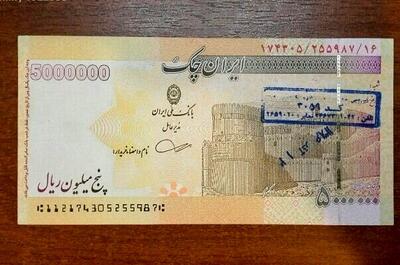

فرودگاه قیمت خودرو فرودگاه مهرآباد یارانه قیمت طلا بانک مرکزی خودرو بازار خودرو ایران خودرو قیمت دلار بورس دلار

تلویزیون احسان علیخانی تبلیغات سینمای ایران کتاب دفاع مقدس سریال تئاتر موسیقی

چین دانشگاه آزاد اسلامی

رژیم صهیونیستی فلسطین آمریکا عملیات وعده صادق غزه جنگ غزه روسیه وعده صادق حماس اسراییل حزب الله لبنان طوفان الاقصی

پرسپولیس فوتبال استقلال صنعت نفت آبادان لیگ قهرمانان اروپا بازی رئال مادرید لیگ برتر منچسترسیتی بارسلونا کشتی فرنگی سپاهان

گوگل هوش مصنوعی سامسونگ تلگرام فناوری اپل آیفون وزیر ارتباطات ناسا

سلامت چاقی پیاده روی درمان و آموزش پزشکی پزشک چای