سه شنبه, ۲۸ فروردین, ۱۴۰۳ / 16 April, 2024

مجله ویستا

امنیت فیزیکی مرکز داده

مرکز داده باید در مقابل حوادث طبیعی، جرایم، نزدیکی به پروژه های ساختمانی و مانند آن امن گردد. برای اطمینان از امنیت فیزیکی مرکز داده باید موارد زیر رعایت شوند:

۱) مکان ساختمان مرکز داده:

▪ مرکز داده باید در مکانی باشد که ریسک ناشی از بلایای طبیعی نظیر حریق جنگل، رعد و برق، طوفان، گردباد، زمین لرزه و سیل به میزان قابل قبولی باشد.

▪ بهتر است در مرکز شهر نباشد.

▪ بهتر است در مکانی دور از حوادث ساخته دست بشر مانند سقوط هواپیما، شورش، انفجار و آتش سوزی باشد . علاوه بر این نباید در مجاورت فرودگاه، راه¬آهن، زندان، بزرگراه، استادیوم، پالایشگاه، خط لوله و مسیر رژه و هر مکانی که می¬تواند در کار وقفه واردکند باشد.

▪ ساختمان مرکز داده باید به گونه¬ایی ساخته شده باشدکه بعدها نیاز به بازسازی و اصلاح نداشته باشد تا درکار وقفهایی ایجاد نشود.

▪ ساختمان مرکز دادهی پشتیبان باید از مرکز داده¬ی اصلی حداقل حدود ۳۰ تا ۵۰ مایل فاصله داشته باشد.

۲) داشتن تسهیلات پشتیبان :

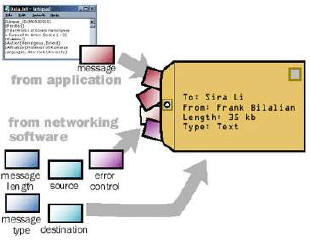

مرکز داده دو منبع برای تسهیلاتی مانند برق، آب، داده لازم دارد. برق باید از دوبخش مجزا تامین شود. آب باید از دو لوله مجزا که از زیر زمین و از مکان های مختلف ساختمان

میگذرند تامین شود.

۳) منبع تغذیه و الکتریسیته

در بررسی منبع تغذیه سیستم، دو مسئله مدنظر است. یکی، هموار و همسطح نگهداشتن ولتاژ منبع تغذیه و پیشگیری و محافظت در برابر موج ناگهانی ولتاژ یا افت شدید در منبع تغذیه و دیگری، خود منبع تغذیه است.

قطع کامل منبع تغذیه وکاهش ولتاژ منبع در یک دوره زمانی طولانی میتواند سبب خاموش شدن ناگهانی کامپیوترها و از دست دادن دادههای ذخیره نشده شود. همچنین اگر موج ناگهانی ولتاژ یا افت ولتاژ در منبع تغذیه زیاد باشد، میتواند آسیبهای فیزیکی به کامپیوترها و بخشهای داخلی آن وارد کند.

با استفاده از UPS میتوان مشکل هموار نگه داشتن ولتاژ را برطرف کرد.کامپیوترها را به UPS وصل میکنند، اگر منبع تغذیه اصلی قطع شود، UPS ولتاژ کافی را برای کامپیوترها فراهم میکند تا کاربرها بتوانند بعد از ذخیره اطلاعات، کامپیوترها را خاموش کنند. اکثر UPSها، سیگنالی (پیغامی) مبنی بر قطع منبع تغذیه اصلی، به کامپیوترها میفرستند. مشکلاتی که ممکن است در سیستم تغذیه منابع رخ دهد شامل دو مورد زیر می شود:

الف) وقفه های الکتریکی:

هرگونه خرابی(قطع) در منبع تغذیه اصلی میتواند، مشکلات اساسی برای سیستمها و کارایی شان ایجاد کند.برای حل این مساله از روشهای کنترلی زیر استفاده میکنیم:

▪ نصب و تست UPS

▪ نصب فیلترهای الکتریکی برای فیلتر کردن جهشهای ناگهانی در ولتاژ

▪ نصب کفپوشهایی که در اثر تماس یا مالش روی آن، الکتریسیته ساکن تولید نشود.

ب) رعد و برق

بارهای الکتریکی موجود در هوا (رعد و برق)، هم میتوانند به تجهیزات ضربهی مستقیم وارد کنند و هم موجی از ولتاژهای بالا را روی خطوط انتقال توان الکتریکی، مبدلها و...، بفرستند که میتواند اثرات سوء زیادی بر سیستمها داشته باشد. برای حل این مساله از روشهای کنترلی زیر استفاده میکنیم:

▪ نصب Surge Suppressor: که نقش محافظت از تجهیزات الکتریکی در برابر خرابیها و آسیبهای ناشی از جریانها و ولتاژهایگذرا (surge) را دارد. Surge Suppressor دارای گونههای مختلفی هستند از جمله محافظ جریان، محافظ ولتاژ، محافظ ولتاژ DC، محافظ ولتاژ ACکه بر حسب نیاز میتوان از آن¬ها استفاده کرد.

▪ نصب وتست UPS

▪ نصب وتست مولدهای برق دیزلی

▪ دور نگه داشتن واسطههای مغناطیسی (سیم مسی) از سازه فلزی ساختمان

در نهایت توصیه میشود برای تجهیزات سیم اتصال به زمین در نظرگرفته شود.

۴) دیوارها

استفاده از بتون به ضخامت یک فوت که هم ارزان و هم سدی موثر در برابر عناصر و مواد منفجره است توصیه میشود.

۵) پرهیز از پنجره:

استفاده از پنجره در مرکز داده را به حداقل برسانید. ساختمان بیشتر باید شبیه مخزن و یا انبار باشدتا ساختمان اداری. در صورت وجود پنجره بهتر است با شبکه فلزی، قفل و سیستم هشدار امن گردد و علاوه بر این پنجرهها باید به گونهایی باشند که داخل مرکز داده از بیرون قابل مشاهده نباشد.

۶) از تابلو مرکز داده پرهیز کنید.

محل مرکز داده نباید با تابلو مشخص شود به گونهایی که هر رهگذری به سادگی از محل آن مطلع شود.

۷) خنک سازی ،تهویه هوا و رطوبت

تجهیزات الکتریکی و تجهیزات پردازش اطلاعات از نظر گرما و رطوبت به شرایط ویژه ای برای کار نیاز دارند. بنابراین باید از دستگاه های تهویه هوایی استفاده نمود که شامل ویژگی هایی نظیرحذف گرما،کنترل رطوبت، ایجاد جریان هوا، قابلیت اطمینان، قابلیت توسعه و مجهز به سیستم اخطارو پشتیبان باشند.

سیستم های خنککنندهی مرکز داده باید به گونهایی عمل کنند که دمای مرکز داده را بین ۲۱ تا ۲۳ درجه سانتیگراد نگهدارند با رطوبت نسبی بین ۴۵ تا ۵۰ درصد. علاوه بر این یک خنک کننده اضافی برای مواقع ضروری باید در نظر گرفته شود.

کانالهای تهویه هوا باید به آشکارساز حرکتی مجهز شده و در صورت بزرگی اندازه، بهتر است با توری فلزی محافظت شوند.

۸) کنترل و پیشگیری از نشت آب

نشت کنترل نشده آب از هر راهی، میتواند خسارات قابل توجهی به سیم کشی یا تجهیزات وارد آورده و باعت تحمیل هزینه بالای ناشی از توقف کار گردد. برای کنترل و پیشگیری از نشت آب به صورت زیر عمل میکنیم:

▪ نگهداری عایقهای ضد آب در کنار تجهیزات کامپیوتری

▪ نصب دستگاههای حساس به آب برکف ساختمان

۹) کنترل،تشخیص و پیشگیری از حریق

تشخیص آتش و خاموش سازی آن جزء اولویت های اصلی مرکز داده است. نه تنها آتش بلکه گرما و دود هم میتوانند به سرعت به تجهیزات الکتریکی صدمه بزنند. از جمله عواملی که میتوانند باعث شیوع حریق شوند میتوان نگهداری نادرست از مواد آتشزا، کمبود دستگاههای یابنده آتش و دود، نبود کپسولهای دستی دیاکسیدکربن و سیستمهای اتوماتیک ضد حریق و عدم عایقبندی کابلهای اصلی و مرکزی را نام برد. برای کنترل و پیشگیری از حریق به صورت زیر عمل میکنیم:

▪ نصب سیستم آشکارگر دود

▪ نصب سنسورهائی در مجراهای ورودی و خروجی سیستمهای تهویه و خنک کننده هوا، تا به محض احساس کردن چیز غیر عادی (دود) ، سیستم هوا را مسدود کنند.

▪ قرار دادن کلاهک آبپاش قطره ای اتوماتیک (البته باید توجه داشت که خاموش کردن آتش با آب خود به سیستم ها آسیب میرساند)

▪ قرار دادن کپسولهای دیاکسیدکربن در نزدیکی تجهیزات و بخشهای قابل احتراق و آموزش افراد برای استفاده صحیح از کپسولها.

▪ سیستمهای تخلیه هالون : این سیستم خطر کمتری برای تجهیزات دارد و از لحافظ تنفسی، نسبت به دیاکسیدکربن، خطر کمتری برای پرسنل سازمان دارد اما توسط سازمان محیط زیست به خاطر مضر بودن برای لایه ازن ممنوع شده است.

۱۰) استفاده ازحصار بیرونی برای محافظت

درختان، تخته سنگ ها و گیاهان می توانند ساختمان مرکز داده را از دید مخفی کنند. وسایل ایمنی ساده مانند پرچین می توانند آن را محصور کنند و همچنین زیبا.

۱۱) نقاط ورودی به ساختمان مرکز داده را محدود کنید.

هرچه نقاط ورودی ساختمان کمتر باشند کنترل دسترسی بهتر امکان پذیر است.

۱۲) پرهیز از قرار دادن مرکز داده در مجاورت پارکینگ

برای جلوگیری از صدمهی ناشی از بمبهای ماشینی، تا حد امکان، پارکینگ باید از مرکز داده دور باشد.

۱۳) گذاشتن دربهای خروج اضطراری به هنگام آتش سوزی

درهای خروج اضطراری نباید از بیرون قابل استفاده باشند و باید در صورت باز شدن از بیرون اعلام خطر فعال شود.

۱۴) استفاده از سیستمهای نظارتی

در نظر گرفتن سیستم های نظارتی و دوربین های حفاظتی برای آگاهی از وجود مشکل در راستای حل هرچه سریعتر آن بسیار ضروری است. با سیستمهای مانیتورکنندهی سایت میتوان برق، UPS، دما/رطوبت، تشخیص نشتی و ورود بدون اجازه را نیز مانیتور کرد. بهتر است در کلیه نقاط حساس دوربین نصب شود و تصاویر ضبط شده و مرتبا کنترل شوند.

۱۵) قاب کف کاذب

کف کاذب مجموعهایی از قاب های کاذب به ابعاد۲۴" square & ۱ ۷/۱۶" thick panels است که بالاتر از سطح زمین قرار می گیرند و دالانی برای مدیریت کابلکشی و توزیع سرویسهای گرمایشی و سرمایشی ایجاد میکنند. از آنجا که هرکدام از تجهیزات مرکز داده و اتاق کامپیوتر دارای تعداد زیادی سیم و کابل برق است،کف کاذب مکانی مناسب برای نگهداری این کابلها فراهم میسازد. علاوه بر این ازکف کاذب میتوان برای سیستم های تهویه هوا وسیستم های انتشاری نیز استفادهکرد. سیستم تهویه و کنترل هوا در زیر قابهای کف کاذب قرار میگیرند که به سادگی قابل معاوضه هستند و امکان کابل کشی سریع و مدیریت تغییر بدون هیچ وقفهایی را فراهم میکند. قابهای کف در هر زمان که لازم باشد قابل جاگذاری دوباره هستند.

۱۶) حفاظت از ماشین آلات بیرونی مرکز داده

حفاظت از ماشینآلات (تهویه هوا، دستگاه سرمایشی و ژنراتور و ..) بیرونی مرکز داده در خصوص دزدی و حساسیت به شرایط محیطی

۱۷) استفاده از امنیت فیزیکی لایهای

نخستین ورودی ساختمان باید توسط نگهبان محافظت شود و روالی برای ورود درنظر گرفته شود. در لایه¬ی بعدی بخش کارمندان باید از بخش مهمانان مجزا شود. هر بازدید کننده باید کارت مخصوص بازدید داشته باشد و توسط یک کارمند همراهی شود. ورود به بخش اصلی مرکز داده باید بر اساس تصدیق هویت دو عاملی (به عنوان مثال استفاده از کارت به علاوه کلمه عبور)صورت پذیرد.

۱۸) تهیه خطمشی امنیت فیزیکی

این خط مشی باید شامل معیارهای دسترسی، نحوهی پروسه اعطای مجوز به کارمندان، بازدیدکنندگان ، پیمانکاران، ثبت ورود و خروج کارکنان و تهیه مستندی از کارهای صورت گرفته توسط آنها و ثبت ورود و خروج داراییها و .. باشد و همچنین اجرای ممیزی جهت اطمینان از اجرای درست آنها.

۱۹) آگاه نمودن کارمندان از خطمشی امنیت فیزیکی

خط مشی امنیت فیزیکی باید به اطلاع کلیه کارمندان رسیده باشد.

۲۰) ممانعت از ورود مواد غذایی به مرکز داده

از خوردن و نوشیدن در مجاورت سیستمها و قرار دادن مواد خوراکی خصوصاً مواد چرب و نوشیدنی¬ها در کنار تجهیزات خودداری کنید.

۲۱) تمیزکردن سایت

تمیز کردن محیط مرکز داده از هرگونه گرد و خاک اجباری است زیرا گرد و خاک به عملکرد سیستم ها صدمه میزند.

۲۲) پاکسازی رسانه و اسناد مکتوب قبل از انهدام

اطمینان ازپاکسازی دیسکتها, لوحهای فشرده و یا نوارها قبل از اینکه از رده خارج شوند بسیار ضروری است. علاوه بر این استفاده از کاغذ خردکن برای از بین بردن اسناد حساس توصیه می شود.

۲۳) نگهداری نسخههای پشتیبان در مکانی امن

پس از تهیه نسخههای پشتیبان(مانند نوار، لوح فشرده، دیسکت) آنها را در جای امنی به دور از دسترسی غیر مجاز قرار دهید.

۲۴) کنترل دسترسی فیزیکی

برای پیادهسازی صحیح سیستم کنترل دسترسی فیزیکی باید دو کنترل زیر را در نظر گرفت:

▪ کنترل پیشگیرانه:

کنترل پیشگیرانه سعی در جلوگیری ازدسترسی و ورود افراد و پرسنل غیر مجاز به مرکز داده وهمچنین حفاظت در برابر حوادث و رخدادهای طبیعی و محیطی دارد. از موارد حائز اهمیت در این کنترل می¬توان به موارد زیر اشاره کرد:

ـ گاردهای امنیتی

ـ سیستمهای قفل گذاری و کلید

ـ کنترل های دسترسی وتعیین اعتبار بر اساس بیومتریک(اثر انگشت، شبکیه یا عنبیه چشم، صدا، چهره و شکل هندسی دست، و DNA و نمونه امضاء)

ـ سیستمهای با درهای ورودی دوتائی (عمود بر هم): این سیستم روش بسیار خوبی برای جلوگیری از ورود افراد غیر مجاز،پشت سر افراد مجاز است)

▪ کنترل آشکارساز:

کنترل آشکارساز سعی در تشخیص و تعیین حوادث غیرمترقبه، بعد از رخداد آن دارد. مواردی را که در کنترل امنیتی آشکار ساز میتوان مد نظر قرار داد عبارتند از:

ـ تشخیص حرکات و جنب و جوش (دوربینهای مداربستهی پیشرفته دارای ویژگیهایی همچون دید در شب و تجهیزات مربوط به تشخیص جنب و جوش و حرکت هستند که به کاربر اجازه میدهد با مشاهده هرگونه حرکت سیستمها را به حالت هشدار ببرد)

ـ تشخیص دود وآتش

ـ سیستمهای مراقبت بصری و هشداردهندههای الکترونیکی

تالیف: منا مغاره؛ کارشناس امنیت شبکه و مرکز داده

مراجع:

[۱] Enterprise Data Center Design and Methodology

[۲] Physical Security and Your Data Center – By Franklin Fletcher

[۳] ۱۹ Ways to Build Physical Security- into a Data Center- By Sarah D. Scarlet

[۴] Requirements for the Design of a Secure Data Center - SANS Institute ۲۰۰۲, as part of the Information Security Reading Room.

[۵] http://www.dcdonline.com/siteprepnew.htm

[۶] www.wikipedia.com

شرکت پیشتاز پردازش پارس (سهامی خاص)

فاطمه صالحی

مراجع:

[۱] Enterprise Data Center Design and Methodology

[۲] Physical Security and Your Data Center – By Franklin Fletcher

[۳] ۱۹ Ways to Build Physical Security- into a Data Center- By Sarah D. Scarlet

[۴] Requirements for the Design of a Secure Data Center - SANS Institute ۲۰۰۲, as part of the Information Security Reading Room.

[۵] http://www.dcdonline.com/siteprepnew.htm

[۶] www.wikipedia.com

شرکت پیشتاز پردازش پارس (سهامی خاص)

فاطمه صالحی

همچنین مشاهده کنید

نمایندگی زیمنس ایران فروش PLC S71200/300/400/1500 | درایو …

دریافت خدمات پرستاری در منزل

pameranian.com

پیچ و مهره پارس سهند

خرید میز و صندلی اداری

خرید بلیط هواپیما

گیت کنترل تردد

ایران حمله ایران به اسرائیل مجلس شورای اسلامی ایران و اسرائیل جنگ ایران و اسرائیل جنگ حمله موشکی ایران به اسرائیل سپاه پاسداران انقلاب اسلامی وعده صادق موشک سپاه پاسداران جمهوری اسلامی ایران

سیل هواشناسی شهرداری تهران تهران سیلاب محیط زیست پلیس بارش باران وزارت بهداشت سازمان هواشناسی قتل دستگیری

قیمت دلار قیمت خودرو بازار خودرو خودرو قیمت طلا مالیات بورس دلار بانک مرکزی قیمت سکه قیمت ایران خودرو

تلویزیون سریال فضای مجازی فیلم سینمایی موسیقی رضا رشیدپور سینمای ایران دفاع مقدس بازیگر هنرمندان سینما کتاب

رژیم صهیونیستی اسرائیل عملیات وعده صادق فلسطین غزه آمریکا جنگ غزه حسین امیرعبداللهیان روسیه اسراییل حمله ایران به اسراییل جو بایدن

فوتبال پرسپولیس کشتی فرنگی تراکتور لیگ برتر لیگ قهرمانان اروپا بازی باشگاه پرسپولیس بایرلورکوزن استقلال جواد نکونام باشگاه استقلال

هوش مصنوعی ایلان ماسک اپل آیفون فیبر نوری آلزایمر گوگل تلفن همراه ناسا ماهواره

رژیم غذایی مغز دیابت کاهش وزن زوال عقل کلسترول بارداری عصبانیت سلامت روان قهوه فصل بهار