شنبه, ۱ اردیبهشت, ۱۴۰۳ / 20 April, 2024

مجله ویستا

۹ روش برتر برای حفظ امنیت دستگاههای موبایل

۳۵ دلار برای هر مشتری که اطلاعات شخصیاش به سرقت رفته، هزینه سرویسهای محافظت از دیتای شخصی که شرکت برای مشتریان خود فراهم میسازد و احتمال از دست دادن محبوبیت و اعتبار شرکت از نظر عموم به همین ترتیب هزینه فوق به سرعت افزایش مییابد.

در ضمن به سرقت رفتن بعضی اطلاعات حیاتی ممکن است به عنوان نقض قوانینی همچون Health Insurance Portability ، Sarbanes Oxley Act و Accountability Act (HIPAA محسوب شود و جریمههایی از نوع جریمه مالی تا زندان برای مدیران اجرایی در نظر گرفته شود. تاکنون هیچکدام از این وقایع و سرقتها در ابزارهای دستی موبایل دیده نشده اما احتمال وقوع آن در حال افزایش است. دو دلیل عمده در حوزه ابزارهای دستی و تلفنهای هوشمند پیشگویی گلد را محتمل میسازد:

با افزایش آگاهی و دانش کارکنان و کارفرمایان استفاده از تلفنهای هوشمند رواج مییابد. افزایش تعداد شرکتها، به ویژه در Global ۲۰۰۰ شرایطی را برای استفاده از ابزارهای دستی در داخل و خارج از دفتر برای کارکنان و مدیران اجرایی فراهم میسازد و د رضمن اتصال به دستگاههایی که افراد برای استفاده شخصی خود خریداری میکنند را مورد پشتیبانی قرار میدهد.

در حالیکه اولین تمرکز استفاده mobile computing دستیابی ایمیل است، افزایش تعداد شرکتها امکان دسترسی به دیتا در برنامههای شرکتی مهمی چون سیستمهای مالی، CRM و ERP را افزایش میدهد.

مدیران اجرایی احتمالا گاهی لپتاپهای حاوی اطلاعات مهم را با خود از دفتر بیرون میبرند اما ابزارهای موبایل آنها همیشه و همه جا با آنها خواهند بود. این دستگاهها بسیار سریع و آسان مورد سرقت قرار میگیرند.

مثلا امکان جا گذاشتن آنها در یک محل و یا به سرقت رفتن آنها از جیب اشخاص بسیار زیاد است. گلد توصیه میکند که شرکتها با در پیش گرفتن مجموعهای از راه حلها احتمال خطر در حوزه لپتاپها و دستگاههای موبایل کوچکتر را کاهش دهند:

۱) کاربران را در زمینه اهمیت امنیت و روشهای محافظت از دستگاههای موبایل و لپتاپ هایشان آموزش دهند.

۲) از فعال بودن حفاظت اسم رمز برای تمامی دستگاههای موبایل اطمینان حاصل نمایند. اکثر دستگاهها به همراه حفاظت اسم رمز داخلی عرضه میشوند. در ضمن امکان افزودن سطوح بالاتری از امنیت دستیابی از طریق برنامههای جانبی فراهم میباشد.

۳) یک سیستم مدیریت موبایل که سیاستهای امنیت دیتای معقولانهای را بر روی وسیعترین برد دستگاههای بیسیم موبایل اعمال میکند، نصب نمایید.

۴) مشخص نمایید کدام فایلها میتوانند و کدام فایلها نمیتوانند دانلود شوئد، کدام کاربر باید فایلها را دانلود کنند. این قوانین را به منظور حفاظت اطلاعات مهم شرکت از طریق هر نوع وسیله قابل دسترس از جمله قفل پورت اعمال نمایید.

۵) فایلهای شخصی یا کل محتوای دستگاه موبایل را بسته به نیازهای امنیتی شرکت، هم برای ارسال و هم برای ذخیرهسازی اطلاعات حساس روی دستگاههای موبایل، رمزگذاری کنید.

۶) برای حصول اطمینان از امنیت ارسال، استانداردهای امنیتی اتصال / --- را برای تمامی ارسالها به دستگاههای موبایل اعمال نمایید.

۷) برنامههای حفاظت فایروال و حفاظت در برابر ویروس را در تمامی دستگاههای موبایل نصب نموده و آنها را از طریق دانلود از یک سرور مرکزی به روزرسانی کنید.

۸) عملکردهای Kill و Lockdown دستگاه را فعال سازید تا اگر به طور مثال دستگاه برای ۲۴ یا ۴۸ ساعت به شبکه شرکت و صل نشود یا بعد از مفقود شدن برای اتصال تلاش نماید دیتا به طور اتوماتیک از حافظه پاک شود.

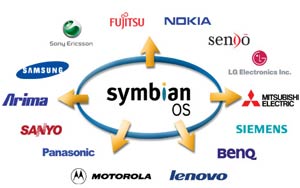

۹) استفاده از دستگاه به منظور دستیابی به هر نوع دیتا که در قوانین شرکت به عنوان دیتای آسیبپذیر تعریف شده را ثبت نمایید. (به عنوان مثال، مسائل مالی شرکت، نتایج تحقیقات و اطلاعات مشتری) جنبه مثبت قضیه این است که امروزه راهکارهایی برای ابزارهای دستی PalmOS ،Windows Mobile و Blackberry در دسترس میباشد. گلد نیز محصولاتی را از Credant Technologies، Sybase و PointSec Mobile Technologies معرفی کرده است.

دو شرکت Riva Networks و Trust Digital راهکارهای امنیتی برای دستگاههای پالم را در کنفرانس FOSE معرفی کردند. در ضمن Teallock از Tealpoint Software برای حفاظت اسم رمز پالم سطح نرم افزار در نظر گرفته شده و ویرایش فراگیر آن به همراه کنترلهای متمرکز برای دستگاههای موبایل در دسترس میباشد.

بنا به اظهارات گلد هیچیک از این راهکارها کامل نیستند اما همین مقدار حفاظت نیز بهتر از هیچ است. گلد میگوید، توصیه من این است که سرویس گیرندهها تا ۱۲ ماه آینده حتما کاری در این مورد انجام دهند بهتر است برای شروع از فایروال شخصی و ضدویروس برای حفاظت در برابر ویروسهایی که احتمالا تا آن زمان ظاهر خواهند شد، استفاده نمایند. در ضمن حداقل برنامه جلوگیری از دستیابی را بر روی تمامی دستگاههایی که امکان دسترسی به اطلاعات حساس را دارند، نصب نمایند.

منبع : دنیای کامپیوتر و اینترنت

همچنین مشاهده کنید

نمایندگی زیمنس ایران فروش PLC S71200/300/400/1500 | درایو …

دریافت خدمات پرستاری در منزل

pameranian.com

پیچ و مهره پارس سهند

خرید میز و صندلی اداری

خرید بلیط هواپیما

گیت کنترل تردد

اسرائیل ایران اصفهان ایران و اسرائیل آمریکا استان اصفهان حمله ایران به اسرائیل گشت ارشاد حجاب ارتش جمهوری اسلامی ایران حسین امیرعبداللهیان وعده صادق

وزارت بهداشت سیل طرح نور هواشناسی تهران فراجا قتل فضای مجازی قوه قضاییه سیلاب شهرداری تهران سازمان هواشناسی

دولت ترکیه بنزین قیمت خودرو قیمت طلا بانک مرکزی قیمت دلار خودرو بازار خودرو ایران خودرو حقوق بازنشستگان تورم

تلویزیون سعدی فیلم سینمای ایران احسان علیخانی موسیقی کتاب دفاع مقدس

اینترنت مغز

رژیم صهیونیستی عراق فلسطین غزه جنگ غزه امیرعبداللهیان روسیه سازمان ملل اتحادیه اروپا چین حماس اسراییل

استقلال فوتبال شمس آذر قزوین پرسپولیس باشگاه استقلال کشتی آزاد صنعت نفت آبادان لیگ قهرمانان اروپا رئال مادرید بازی لیگ برتر بارسلونا

هوش مصنوعی گوگل ناسا فناوری سامسونگ تلگرام اپل وزیر ارتباطات عیسی زارع پور

هموفیلی پزشک گیاهان دارویی پیاده روی