وبگردی

فروش حضوری و آنلاین بادام زمینی درجه 1 ایرانی آستانه با تفت روزانه

از سال ۱۳۸۲ تا امروز؛ نگار، خانه دوم سالمندان با خدماتی فراتر از انتظار

شرکتها، ادارات؛ غذای خاص، منوی مخصوص، ارسال فوری از صدرسان

مرکز لیزر در تهران - لیزر موهای زائد با بروزترین و پیشرفته ترین تجهیزات

خلاصه اخبار

۶ ساعت قبل / سایت روزنو

مکرون: فعالسازی مکانیسم ماشه علیه ایران قطعی است

رئیسجمهور فرانسه ادعا کرد که بازگشت تحریمهای سازمان ملل علیه ایران در قالب مکانیزم ماشه در پایان سپتامبر قطعی خواهد بود.

۶ ساعت قبل / روزنامه هفت صبح

آغاز شلیک موشکهای سپاه امشب ۲۷ شهریور ۱۴۰۴ / ماجرا چیست؟ + فیلم

ماجرای دیدهشدن شی نورانی در آسمان برخی استانها

۶ ساعت قبل / سایت اطلاعات آنلاین

پزشکیان باید این وزرا را برکنار کند/ او با طرح وفاق، رای مردم را نادیده گرفت!

جلال جلالی زاده، فعال سیاسی اصلاح طلب گفت: در هیچ کشور دیگری سابقه نداشته است، فرد پیروز از بازندگان انتخاب برای حضور در مناصب مهم و تاثیرگذار دعوت به عمل بیاورد.

۶ ساعت قبل / سایت دیپلماسی ایرانی

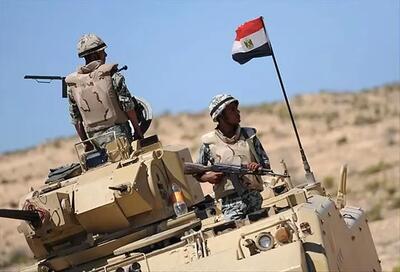

ناتوی عربی تشکیل خواهد شد؟ - دیپلماسی ایرانی

ایده ایجاد نیروی مشترک عربی یا ناتوی عربی پس از حمله رژیم صهیونیستی به دوحه و عدم وجود عامل بازدارنده در برابر حملات این رژیم...

۶ ساعت قبل / سایت روزنو

فشار آمریکا به کشورها برای مخالفت با قطعنامه ایران در آژانس

کشورهایی که حملات اسرائیل به ایران را محکوم کردهاند، تحت فشار آمریکا مجبور به رأی ممتنع شدهاند.

۶ ساعت قبل / روزنامه هفت صبح

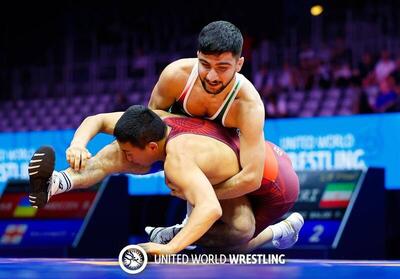

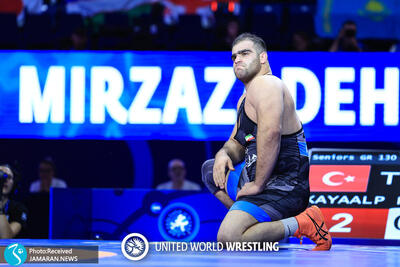

بیوگرافی پیام احمدی کشتی گیر ۵۵ کیلوگرم

بیوگرافی پیام احمدی کشتی گیر ۵۵ کیلوگرم تیم ملی فرنگی ایران را بخوانید.

۷ ساعت قبل / روزنامه هفت صبح

رسمی: مورینیو سرمربی جدید بنفیکا

بازگشت آقای خاص بعد از 25 سال به فوتبال پرتغال

۷ ساعت قبل / روزنامه هفت صبح

زمان واریز حقوق بازنشستگان کشوری در شهریور ۱۴۰۴

زمان دقیق واریز حقوق بازنشستگان کشوری در شهریور ۱۴۰۴ مشخص شد.

۷ ساعت قبل / روزنامه ستاره صبح

پیروزی شگفت انگیز والیبال ایران با چلنج سرنوشت ساز

تیم ملی والیبال ایران در یک بازی نفس گیر و دراماتیک ۳ بر ۲ فیلیپین میزبان را برد و از گروه خود در مسابقات جهانی صعود کرد.

۷ ساعت قبل / روزنامه ستاره صبح

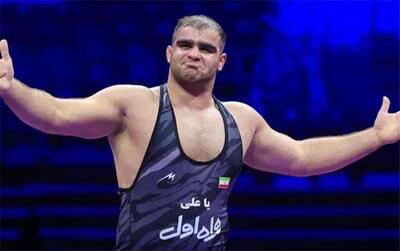

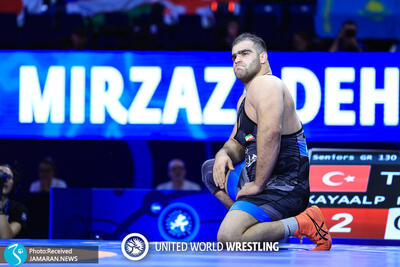

نمایش فوق العاده ستاره های جوان کشتی فرنگی با 3 فینالیست

تیم ملی کشتی فرنگی ایران در روز اول مسابقات قهرمانی جهان با داشتن 3 فینالیست و یک نفر در رده بندی نتیجه فوق العاده ای کسب کرد.

۷ ساعت قبل / سایت اعتماد آنلاین

فرخی با اقتدار فینالیست شد

غلامرضا فرخی با اقتدار فینالیست کشتی قهرمانی جهان شد.

۷ ساعت قبل / خبرگزاری میزان

تجاوز رژیم صهیونیستی به جنوب لبنان

جنگندههای رژیم صهیونیستی شهرک میس الجبل را در جنوب لبنان بمباران کردند.

۷ ساعت قبل / روزنامه هفت صبح

بیوگرافی جواد نکونام و همسرش

بیوگرافی جواد نکونام و همسرش را میخوانید.

۸ ساعت قبل / سایت اعتماد آنلاین

پیام با شکار عزیزلی فینالیست شد

پیام احمدی در رقابتهای کشتی قهرمانی جهان با شکار عزیزلی فینالیست شد.

کشتی فرنگی استقلال والیبال فوتبال الوصل امارات ایران اسرائیل رژیم صهیونیستی لیگ قهرمانان اروپا غزه پرسپولیس کشتی آزاد

جمعه ۲۸ شهریور ۱۴۰۴ - 19 September 2025

سایت اکوایران

نشت عظیم اطلاعات: چگونه چین دیوار آتشین بزرگ را به جهان صادر میکند؟

اکوایران: یک نشت اطلاعاتی شامل بیش از ۱۰۰,۰۰۰ سند نشان میدهد که شرکت چینی ناشناختهای بیسروصدا سیستمهای سانسور ظاهراً کپیبرداری شده از دیوار آتش بزرگ چین را به دولتهای سراسر جهان فروخته است.

سایت تجارت نیوز

درخشش نقره در سبد سرمایه گذاری / نقره در یک سال 170 درصد سود داد! + ویدئو

سایت نورنیوز

پزشکی در ایران: تناقضی میان مازاد و کمبود

بحران امروز نظام سلامت ایران حاصل انباشتی از تصمیمهای کوتاهمدت، بیبرنامه و گاه پوپولیستی است. ادامه این روند به معنای پذیرش آیندهای است که در آن نهتنها عدالت سلامت از دست میرود، بلکه ایمنی جان بیماران نیز به خطر میافتد. وقت آن رسیده است که سیاستگذاران به جای بازی با اعداد پذیرش، به نیازهای واقعی …

سایت آخرین خبر

توپ پر کرباسچی علیه دولت: رئیسجمهور وقتی حرفی میزند باید ضمانت اجرایی داشته باشد

انصاف نیوز/متن پیش رو در انصاف نیوز منتشر شده و بازنشرش در آخرین خبر به معنای تاییدش نیست غلامحسین کرباسچی دربارهی چابکسازی دولت پیشنهاد داد که سازمانهایی مانند سازمان تبلیغات اسلامی یا دیگر سازمانها که به قصد گسترش فرهنگ یا هنر اسلامی یا تبلیغ نماز، امر به معروف و… ایجاد شدهاند زیرمجموعهی وزا

![نماینده ایران در وین: تعداد قابل توجهی از کشورهای عضو آژانس در تماس با ایران اظهار داشتهاند که به شدت از سوی آمریکا تحت فشار و تهدید هستند تا به قطعنامه ارائه شده[درباره ممنوعیت حمله به تأسیسات هستهای] رای مثبت ندهند / آنها از تهران درخواست کردهاند اقدام روی قطعنامه را به کنفرانس سال آینده موکول کند / تصمیم گیری درباره ادامه این روند، میان کشورهای بانی قطعنامه در جریان است](/news/u/2025-09-18/entekhab-t4wds.jpg)

سایت انتخاب

نماینده ایران در وین: تعداد قابل توجهی از کشورهای عضو آژانس در تماس با ایران اظهار داشتهاند که به شدت از سوی آمریکا تحت …

سفیر و نماینده دائم ایران نزد سازمانهای بینالمللی در وین گفت: تعداد قابل توجهی از کشورهای عضو آژانس در تماسهای جداگانه با ایران و دیگر کشورهای بانی قطعنامه اظهار داشتهاند که به شدت از سوی آمریکا تحت فشار و تهدید هستند تا به قطعنامه ارائه شده رای مثبت ندهند.

سایت فرارو

زندگی و آثار ثمینه باغچهبان؛ قصهگوی کودکان ایران

ثمینه باغچهبان نویسنده داستانهای کودک و نوجوان در 98سالگی از دنیا رفت.

سایت انتخاب

مکرون: فکر میکنم اسنپبک قطعیست، چون آخرین اخباری که از ایرانیها داریم جدی نیست / عراقچی تلاش کرد پیشنهادی معقول برای …

امانوئل مکرون، رئیسجمهور فرانسه، روز پنجشنبه گفت که «اسنپبک» علیه ایران در پایان ماه سپتامبر فعال خواهند شد. مکرون افزود که «عباس عراقچی»، وزیر خارجه ایران، «تلاش کرد پیشنهادی معقول» برای رسیدن به توافق با قدرتهای اروپایی ارائه دهد، اما از سوی دیگر اعضای دولت ایران حمایتی دریافت نکرد.

سایت انتخاب

دنیل فورتی، عضو ارشد گروه بحران درباره رایگیری فردای شورای امنیت: طبق روند «اسنپبک»، رئیس شورای امنیت، پیشنویس قطعنامهای …

دنیل فورتی، عضو ارشد گروه بحران در شبکه اجتماعی ایکس نوشت: طبق روند «اسنپبک» در قطعنامه ۲۲۳۱، کرهجنوبی بهعنوان رئیس شورای امنیت سازمان ملل، پیشنویس قطعنامهای را برای ادامه لغو تحریمهای پیش از سال ۲۰۱۵ علیه ایران ارائه کرده است.

سایت دیدبان ایران

اشپیگل: نتانیاهو روز چهارم جنگ گفت«آتشبازی برای ترامپ مهم است؛ آتشبازی راه بیندازید تا به فردوحمله کند»

اشپیگل آلمان: بنیامین نتانیاهو، نخستوزیر اسرائیل، در تابستان امسال از ارتش اسرائیل خواسته بود تا بمبارانهایی بهویژه نمایشی و تماشایی علیه ایران انجام دهد تا دونالد ترامپ را تحتتأثیر قرار دهد. گفته میشود او حتی نام خاصی برای این جنگ پیشنهاد داده بود.

سایت عصرایران

امضای توافق دفاع مشترک عربستان سعودی و پاکستان

پاکستان تنها کشور اسلامی است که بمب اتمی دارد. ارتش پاکستان یکی از ارتش های قوی منطقه است.

سایت رویداد ۲۴

سایه مصادره سیاسی، بعد از فوتبال بر سر کشتی | ماجرای تماسهای عجیب صداوسیما با روزنامهها برای برجستهسازی قهرمانی کشتی چیست؟

مدتهاست که تیمهای ملی فوتبال و کشتی زیر بار تعارضهای سیاسی و عملکرد مدیران ورزشی، بخشی از محبوبیت تاریخی خود را نزد مردم از دست دادهاند. در حالیکه فوتبال دیگر برای بسیاری نماینده مردم نیست، کشتی همچنان با ریشههای عاطفی در دل جامعه جای دارد؛ اما تلاش صداوسیما و مقامات برای مصادره قهرمانی اخیر آزادکاران …

سایت رویداد ۲۴

محمدرضا تاجیک: تفکر جبهه پایداری به داعش نزدیک شده| شکاف جریان اصولگرا بیشتر خواهد شد

اگر جاذبهای در فضای جریاناتی مانند جبهه پایداری در کشور ما وجود داشته باشد، این جاذبه از نوع و جنس جاذبیتی است که داعش داشت.

سایت دیدارنیوز

حیثیت از دست رفته؛ این تیم افتضاح است!

شاهرخ بیانی، پیشکسوت باشگاه استقلال پس از شکست سنگین ۷ بر یک این تیم برابر الوصل میگوید حیثیت آبیهای پایتخت از دست رفته و به انتقاد از تیم میلیون دلاری ساپینتو پرداخت.

روزنامه هفت صبح

زیانانباشته خوروسازان به ۶۲۰ همت رسید

انحصار بازار خودرو در دست دو شرکت زیانده و کمکیفیت، بزرگترین آسیب را به مصرفکننده ایرانی وارد کرده است

سایت انتخاب

ببینید/ ورود ترامپ و ملانیا به قلعه ویندزور با استقبال سلطنتی

سایت اکوایران

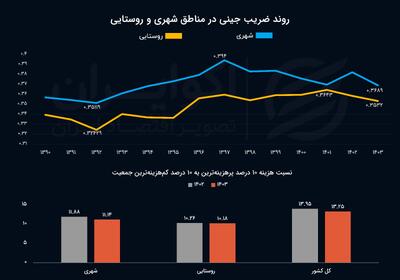

اختلاف طبقاتی به روایت هزینه فقرا و اغنیا؛ ثروتمندترینها چند برابر فقرا خرج میکنند؟

اکوایران: بررسی دادههای رسمی نشان میدهد که ضریب جینی در سال ۱۴۰۳ چه در مناطق شهری و چه در روستاها کاهش پیدا کرده، اما همچنان در سطحی بالاتر از ابتدای دهه ۱۳۹۰ قرار دارد. این کاهش هرچند نشانهای از کوچک شدن شکاف درآمدی است، اما ممکن است بیشتر از آنکه ناشی از بهبود وضعیت اقشار کمدرآمد باشد، بازتابی …

سایت انتخاب

تماشا کنید: تاکتیکهای تاریخ مصرف گذشته رادیکالها/ عملیات روانی رادیکالها علیه مجمع تشخیص مصلحت برای جلوگیری از خروج ایران …

رادیکالها نه در افکار، بلکه در تاکتیکها هم دچار تحجر هستند و هنوز به روشهای نخنمای مشخص برای دستیابی به اهدافشان متوسل میشوند. گزارش در این خصوص که در «انتخاب» تهیه و تنظیم شده را مشاهده کنید.

سایت خبرآنلاین

ببینید | تصاویری از بازرسی مخفی رهبر انقلاب در زلزله بم

سایت دیدبان ایران

رویترز: مذاکرات ایران و اروپا پیشرفتی نداشت

خبرگزاری رویترز به نقل از منابع غربی مدعی شد: مذاکرات میان وزیران خارجه ایران و کشورهای اروپایی که امروز چهارشنبه برگزار شد پیشرفتی نداشته و دو طرف به توافقی دست پیدا نکردند

سایت آخرین خبر

چالش آداب دیپلماتیک

صبح نو/متن پیش رو در صبح نو منتشر شده و بازنشرش در آخرین خبر به معنای تاییدش نیست دیدار اخیر مسعود پزشکیان با رجب طیب اردوغان، مناقشه برانگیز است بازار دیدار اخیر مسعود پزشکیان با رجب طیب اردوغان، جنجالی دیپلماتیک برانگیخته که فراتر از یک نقض ساده پروتکل و چالشی دیپلماتیک است. این حادثه که در تصوی

سایت آخرین خبر

مرزهای جنوب شرق در آستانه خالی شدن

هم میهن/متن پیش رو در هم میهن منتشر شده و بازنشرش در آخرین خبر به معنای تاییدش نیست نسیم سلطانبیگی| قدیمترها مردماش «زابل جان» صدایش میکردند اما حالا میگویند، «شانس ما این بود که از گربه تهاش به ما رسید.» خشکسالی و توفانهای پیدرپی، چندسالی است که مردم سیستان و بلوچستان را مجبور به مهاجرت کر

سایت جماران

پزشکیان: برخی گلایه میکنند چرا مرتب مشکلات را بیان میکنم؛ آیا اینکه در گذشته مشکلات کتمان شد، کمکی به حل آنها کرد؟!/ حفظ …

مسعود پزشکیان رییس جمهوری در نشست با جمعی از فرهیختگان علمی و اقتصادی با اشاره به رویکرد دولت در جلب مشارکت و کمک دانشگاهها و دانشگاهیان در حل مسائل اظهار داشت: امروز دانشگاههای نسل چهارم اساسا بر محور کمک به حل مشکلات و تامین نیازهای جامعه فعالیت میکنند و ما نیز باید مسائل را به دانشگاهها واگذار …

سایت خبرفوری

درگیری نظامی ترکیه و اسرائیل در راه است؟ تحلیلگران از وخامت روابط دو کشور میگویند

تحلیلگران در غرب اعتقاد دارند روابط میان ترکیه و رژیم اسرائیل بهتدریج رو به وخامت گذاشته و ممکن است دو طرف در مسیر برخورد نظامی قرار داشته باشد.

سایت اکوایران

جهان بدون سکاندار؛ چرا شکوه و تشریفات دیپلماتیک قدیم دبگر دنیا را آرام نمیکند؟

ایالات متحده و بریتانیا روزگاری رهبران بلامنازع صحنه جهانی بودند؛ دو قدرت دیپلماتیک که شانهبهشانه هم بحرانهای بزرگ را مدیریت میکردند.

سایت آخرین خبر

یک میلیون دانشآموز گمشده

شرق/متن پیش رو در شرق منتشر شده و بازنشرش در آخرین خبر به معنای تاییدش نیست ایوب اسلامیان، مددکار و پژوهشگر اجتماعی| سخنگوی وزارت آموزش و پرورش با یادآوری پایان مهلت ثبتنام دوره دبیرستان در آخر شهریور، اعلام کرده هنوز یک میلیون نفر از واجدین شرایط اقدام به ثبتنام در دبیرستان نکردهاند که عدد بسیار

سایت اعتماد آنلاین

ببینید| ناگفته مهم آذری جهرمی از شروع اعتراضات ۹۶ در مشهد

سایت آخرین خبر

سقوط شدید توان خرید و رفاه مردم در 16سال گذشته

هم میهن/متن پیش رو در هم میهن منتشر شده و بازنشرش در آخرین خبر به معنای تاییدش نیست فرزانه طهرانی| 100 سال انتظار برای خانهدار شدن، جمله آشنا و شاید کلیشهای این سالها باشد. ولی این جمله چیزی جز واقعیت نیست. هر سال در یک شورای سهجانبه، برای تعیین حداقل دستمزد تصمیمگیری میشود. سالی 20 درصد، بعضی

روزنامه دنیای اقتصاد

تیکتاک؛ توافق برد-برد در نبرد اقتصادی چین و آمریکا

دنیای اقتصاد: چین، توافق چارچوبی را که در مادرید برای انتقال مالکیت اپلیکیشن تیکتاک به آمریکا به دست آمده است، «برد-برد» توصیف کرده است. بر اساس سرمقالهای که در رسانههای دولتی این کشور منتشر شده، چین اعلام کرده است که صادرات فناوری و مجوزهای مالکیت فکری تیکتاک را مورد بررسی قرار خواهد داد.

سایت تجارت نیوز

توسعه صنعتی قربانی تاریخی وابستگی به نفت + ویدئو

وابستگی تاریخی به نفت، انباشت سرمایه در این بخش را ممکن کرد. همین انباشت، سد راه توسعه صنعتی شد.

خبرگزاری همشهریآنلاین

فاجعه بار و نابخشودنی؛ الوصل ۷ استقلال یک | فوق ستارهها و ساپینتو آبروی ایران و استقلال را در آسیا بردند

دیدار تیم های فوتبال استقلال ایران و الوصل امارات با برتری پرگل شاگردان کاسترو خاتمه یافت.

سایت آفتاب نیوز

مهاجرانی: موقعیت نه جنگ نه صلح، سرمایهگذاران را به نقطه استیصال میرساند

مهاجرانی گفت: موقعیت نه جنگ نه صلح مورد استقبال دشمن است چون سرمایهگذاران ما به نقطه استیصال میرسند تا سرمایه خود را از کشور خارج کنند.

سایت عصرایران

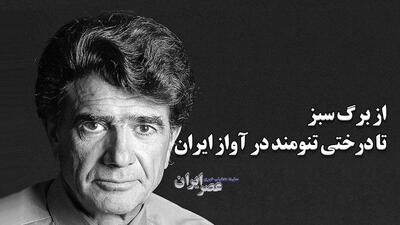

محمدرضا شجریان: از برگ سبز تا درختی تنومند در آواز ایران (+صدا)

شجریان یکی از نوارهای ضبطشدهی خود را نزد پیرنیا، بنیانگذار برنامهی گلها، برد. پیرنیا از صدای شجریان استقبال کرد و نخستین بار صدای او در برگ سبز شماره ۲۱۶ برنامهی گلها از رادیو پخش شد.

سایت اکوایران

ادعای ایندیپندنت در مورد توافق امنیتی سوریه و اسرائیل/ دمشق متعهد میشود از حضور ایران در سوریه جلوگیری کند

اکوایران: ایندیپندنت عربی ادعا کرد که: مذاکرات پیشرفته سوریه و اسرائیل برای توافق امنیتی در جریان است

سایت جماران

رئیس سازمان انرژی اتمی: ازسرگیری بازرسیها مشروط به اتخاذ «تدابیر ویژه» است/ اعتماد میان ایران و آژانس باید بازسازی شود/ …

«محمد اسلامی» رئیس سازمان انرژی اتمی ایران گفت: ازسرگیری کامل بازرسیها از سوی آژانس بینالمللی انرژی اتمی مشروط به اتخاذ «تدابیر ویژه» است. تعهدات مربوط به بازرسی تنها زمانی معنا دارد که همراه با احترام به حقوق باشد.

سایت فرهیختگان

این شما و این کممخاطبترین آثار تلویزیون و نمایش خانگی

روزنامه هفت صبح

خروج مادهای عجیب از زمین در اصفهان! + فیلم

سایت اعتماد آنلاین

رویترز: مذاکرات ایران و اروپا پیشرفت اندکی داشت

خبرگزاری انگلیسی به نقل از منابع دیپلماتیک گزارش کرد: «در گفتوگوهای روز چهارشنبه بین ایران و سه کشور اروپایی عضو برجام، پیشرفت اندکی حاصل شده است.»

روزنامه هفت صبح

بیوگرافی فابیو لیما؛ قاتل استقلال را بیشتر بشناسید!

خبرگزاری همشهریآنلاین

پژمان درستکار: مردم پشت این قهرمانی بودند | مقتدرانه قهرمان شدیم؛ بالاتر از روسیه و آمریکا |رحمان و امیرعلی قهرمانان المپیک …

پژمان درستکار،سرمربی تیم ملی کشتی آزاد قهرمانی ایران در رقابتهای جهانی2025 را که در حضور قدرتها و با بیشترین مدال به دست آمد؛ مقتدرانه و لذتبخش میداند.

سایت تابناک

امیرحسین قیاسی ستاره جدید طنز که همه ایرانی ها را می خنداند!

سایت سلام سینما

یک تصادف ساده رسما وارد رقابت اسکار شد

ورزش ۳

اولتیماتوم زودهنگام و جدی به ساپینتو!

شاید بدبین ترین هواداران استقلال هم در مخیله شان نمیگنجید که اولین بازی استقلال در لیگ قهرمانان سطح ۲ با نتیجه باورنکردنی ۷ ۱ به سود الوصل به پایان برسد.

سایت خبر روز

ولخرجها بخوانند؛ ۸ خرید غیرضروری که جیب شما را خالی میکند!

خبرگزاری ایسنا

الوصل ۷ - ۱ استقلال/ این میلیاردرهای به درد نخور!

تیم فوتبال الوصل امارات در دیدار مقابل استقلال ایران به برتری ۷ بر یک رسید تا شاگردان ساپینتو گام نخست را در سطح دو لیگ قهرمانان آسیا را بسیار متزلزل بردارند و نمایش فاجعهباری در خط دفاعی داشته باشند.

230

دانلود صرافی ال بانک {نسخه اندروید و iOS} + نکات امنیتی

سایت عصرایران

کشف باورنکردنی دانشگاه هاروارد درباره غذاهایی که می خوریم (فیلم)

سایت روزنامه سازندگی

ریشههای خوشبینی

چرا رئیسکل بانک مرکزی به آینده امیدوار است؟

سایت اعتماد آنلاین

آزار جنسی یک امر سیاسی، ایدئولوژیک و فرهنگی است

کتایون مصری گفت: ما برای تعریف آزار جنسی علاوه بر استانداردهای جهانی، نیازمند توجه به مولفههای بومی هستیم. آزار جنسی نه فقط از ساختار خانواده تأثیر میپذیرد که یک امر سیاسی، ایدئولوژیک و فرهنگی است و با این نهادها میتواند توجیه شود و در جامعه استمرار یابد.

سایت روزنامه سازندگی

سینماگر تمام و کمال

سایت اقتصادآنلاین

اتفاق جدید بنزینی در کشور/ آماده باشید

رئیس کانون جایگاهداران سوخت جزئیات و نحوه عرضه و قیمتگذاری بنزین سوپر وارداتی را تشریح کرد.