یکشنبه, ۹ اردیبهشت, ۱۴۰۳ / 28 April, 2024

مجله ویستا

حفظ امنیت داده ها جدی است

رمزنگاری به معنای استفاده از رمزهای مخصوص در پیغام هاست؛ به این شكل كه خواندن این مطالب بدون به كار بردن كلید رمزگشا (تراشه) یا محاسبات ریاضی امكان پذیر نیست. هرچه طول تراشه (تعدادبیت ها) بیشتر باشد حل معما سخت تر خواهدبود. با وجود آن كه شكستن بسیاری از رمزها به شكل عملی امكان پذیر نیست، با صرف زمان و نیروی پردازش كافی تقریباً می توانیم همه رمزها را در بررسی های تئوری حل كنیم.

برنادر پارسن، مدیر ارشد بخش فناوری شركت امنیت نرم افزار BeCrypt، در این باره توضیح می دهد كه دو روش اصلی رمزگذاری مجزا وجود دارد. روش رمزنگاری متقارن كه به دوران امپراتوری روم برمی گردد و رمزنگاری نامتقارن كه قدمت چندانی ندارد.

در رمزنگاری متقارن یك فایل (برای مثال برای حفظ اطلاعات ذخیره شده در یك لپ تاپ در ماجرای سرقت) از یك تراشه منفرد برای رمزگذاری و رمزگشایی اطلاعات استفاده می شود. پارسن می گوید: «با افزایش درك عمومی نسبت به فعالیت های رمزشناسی، الگوریتم های زیادی مبتنی بر مسائل پیچیده ریاضی به این حوزه سرازیر شد.»

قبل از هر چیز باید بدانیم كه این مسائل با استفاده از روش های معمول محاسبه قابل حل نیستند. همچنین بیان این نكته ضروری است كه تنظیم این مسائل نه تنها به مهارت های خاصی در حوزه ریاضیات نیازمند است بلكه برای جلوگیری از بروز مشكلات به هنگام مبادله فایل ها، گروه های مختلف باید برای استفاده از الگوریتم های مشابه رمزنویسی و رمزگشایی با یكدیگر توافق داشته باشند.

در نتیجه این محاسبات و با ظهور كامپیوترهای مدرن در اواسط دهه ۷۰ استانداردهای این رشته به بازار معرفی شد. از اولین استانداردها می توانیم به استاندارد رمزنگاری اطلاعات (DES)، الگوریتمی كه از تراشه هایی به طول ۵۶ بیت استفاده می كند، اشاره كنیم. در آن زمان بانك ها از DES در دستگاه های خودكار تحویل پول استفاده می كردند، اما با افزایش قدرت پردازش، DESهای سه تایی جای آنها را گرفتند. DESهای سه تایی اطلاعات مشابه را سه بار و با استفاده از الگوریتم DES اجرا می كردند، به این ترتیب عملكرد آن را تضمین می كردند.

پارسن می گوید: «در اواخر دهه ۸۰ شیوه فعالیت DESهای سه تایی زیر سئوال قرار گرفت. یك روش رمزنویسی جدید به نام AES (استاندارد رمزنویسی پیشرفته) در سال ۲۰۰۱ پیشنهاد شده است و هنوز هم بی هیچ مشكلی پاسخگوی مشكلات است.

رمزنویسی متقارن روش قابل قبولی است اما اگر می خواهید گیرنده، پیغام رمزی شما را رمزگشایی كند، چگونه اطمینان حاصل می كنید كه این پیغام به فرد مورد نظر برسد؟ می توانید تراشه را با یك تراشه دیگر رمزنویسی كنید، اما مشكل فرستادن این تراشه دوم به گیرنده مورد نظر هنوز هم به قوت خود باقی است. نبود امكان انتقال فیزیكی پیام ها در تجارت راه را برای تجاوز و رمزگشایی بدون اجازه آنها برای افراد فرصت طلب گشوده است و این جا است كه روش دوم؛ یعنی رمزنگاری نامتقارن (كلید عمومی رمزگشایی) قابلیت های خود را نشان می دهد. در كلید عمومی رمزگشایی از دو كلید استفاده می شود: روش عمومی و روش اختصاصی. در صورت استفاده یك روش برای رمزنگاری با روش دیگر رمزگشایی می كنیم. اگر شركت A قصد دارد پیغامی را به شركت B بفرستد از كلید عمومی شركت B استفاده می كند. این كلید رمزنویسی در اختیار همه كاركنان این شركت است. با یك بار رمزنگاری تنها راه برای رمزگشایی این پیغام به كار بردن كلید اختصاصی است كه فقط فرد گیرنده آن را داراست. ایجادكنندگان این روش همچنین بخش امنیتی RSA را به وجود آوردند كه در تولیدات فعلی خود نیز از الگوریتم فوق استفاده می كند.مایك وگارا، رئیس بخش مدیریت تولید RSA، در این باره می گوید: «كلید رمزنویسی متقارن همواره از روش نامتقارن سریع تر عمل می كند، بنابراین كافی است برای رمزنگاری از روش متقارن استفاده كرده و الگوریتم RSA را برای رمزگشایی به كار برید. كمترین طول تراشه AES، ۱۲۸ بیت و كمترین طول تراشه الگوریتم RSA، ۱۰۲۴ بیت است. اما عامل برقراری توازن در این میان به گفته نیكو ون سومرن، رئیس بخش فناوری در شركت تولیدكننده تراشه های رمزنگاری، رمزگشایی RSA بسیار مشكل است. او ادعا می كند كه از نظر زمانی رمزگشایی تراشه های RSA، ۳۰ هزار واحد زمانی طول می كشد. روش جایگزین الگوریتم RSA، منحنی رمزنگاری بیضوی است كه با ۱۶۰ بیت كار می كند. از این منحنی به عنوان كلید رمزنگاری نامتقارن در تلفن های هوشمند استفاده می شود.

اما استفاده از این راه حل نیز مشكل تایید را حل نمی كند. اگر شركت A با استفاده از كلید عمومی B تراشه ای را رمزنگاری نكند و آن را برای شركت B ارسال كند، با هیچ روشی نمی توانیم بفهمیم كه این تراشه را شركت A فرستاده است. ممكن است پای دسته سومی در میان باشد و قصد آنها از فرستادن این پیغام گیج كردن شركتB باشد. امضای دیجیتالی پایانی بود برای تمام این مشكلات، به این شكل كه افراد تراشه ها و پیغام های ارسالی خود را امضا می كنند.شركت Aبا استفاده از كلید خصوصی خود امضایی دیجیتالی طراحی می كند. مانند قبل این شركت پیغام مورد نظر خود را با استفاده از یك الگوریتم متقارن رمزنگاری می كند، سپس با به كاربردن كلید عمومی B تراشه را رمزنگاری می كند. اما شركت A با استفاده از یك الگوریتم محاسباتی به نام تابع مخرب پیغام بدون رمز را اجرا می كند. این تابع زنجیره ای منفرد از اعداد تولید می كند. سپس این زنجیره را با كلید اختصاصی خود رمزنگاری می كند. در مرحله آخر همه چیز به شركت B ارسال می شود.

مانند گذشته شركت B از كلید اختصاصی خود برای رمزگشایی تراشه متقارن و هم چنین پیغام A استفاده می كند. در مرحله بعد B از كلید عمومی A برای رمزگشایی زنجیره تخریب استفاده می كند. در واقع B همان الگوریتم مورد استفاده A را برای ساختن زنجیره یاد شده برای رمزگشایی به كار می برد. در صورت تطابق این دو الگوریتم، B به دو نكته اساسی پی می برید: اول این كه این پیغام همان پیغام ارسالی A از طریق الگوریتم یاد شده است و در طول مسیر، مورد سوءاستفاده قرار نگرفته است. دیگر این كه این پیغام، به طور قطع از جانب A ارسال شده است؛ زیرا B با كلید عمومی A آن را رمزگشایی كرده است. به این معنا كه این پیغام با كلید اختصاصی مشابهی رمزنگاری شده است.

الگوریتم های مخرب، مانند رمزنگاری متقارن ویژگی های متنوعی دارد. MD۵ هنوز هم در بسیاری از سیستم ها كاربرد دارد، اما در اواسط دهه ۹۰ آژانس امنیت ملی، SHA-۱ را جایگزین آن كرد. البته امنیت این روش نیز توسط جامعه رمزنگاران مورد سئوال قرار گرفته است.

البته باید توجه داشته باشیم كه شكست یك الگوریتم تمام یك پروژه را زیر سئوال نمی برد. دیوید نكاش، نایب رئیس بخش تحقیقات و نوآوری شركت كارت هوشمند گمپلوس می گوید: «وقتی كل عملكرد یك تابع زیر سئوال قرار می گیرد، نتایج مستقیم و بلافاصله نیستند. بسیاری از ایرادها در مرحله نظری باقی مانده، در دنیای واقعیت تحقق نمی یابند. به طور معمول كمیته رمزنگاری پس از یك حمله تئوریك همه جوانب را بررسی و راهكارهای لازم را به اطلاع افراد می رساند.

كلید عمومی رمزگشایی هنوز هم با مشكلات زیادی روبه رو است، برای مثال همواره باید از صحت كلیدهای عمومی و اختصاصی و جلوگیری از سوءاستفاده برخی افراد، از آنها مطمئن شد. برخی سازمان های تایید شده (مانند VeriSign) برای مدیریت و كنترل تولید این كلیدها (زیربنای كلیدهای عمومی (PKI)) ایجاد شده است. این سازمان ها علامت های مشخصی را برای كلیدهای شركت ها در نظر می گیرند. البته به دلیل مشكلاتی كه از جانب برخی شركت ها مانند شركت پشتیبانی فناوری بالتیمور ایجاد شد، افراد دیرتر از آن چه كه انتظار می رفت به این روش اعتماد كردند.

با تمام این توضیحات چه مشكلی وجود داشت؟ اندی مالهلند، مدیر بخش فناوری روز در كپجمینی می گوید: «در آن زمان پرداختن به چنین مسئله ای هنوز خیلی زود بود. ۵ سال در زمان توسعه PKI افراد نامناسبی به تجارت آن لاین مشغول بودند. در آن زمان حجم تجارت آن لاین بسیار كم بود.» او می گوید: «ما در واقع بدون هیچ فعالیت بازرگانی تبلیغی موفقیت زیادی در PKI به دست آوردیم. اما اگر PKI در سال ۲۰۰۵ ایجاد شده بود، عكس العمل ها متفاوت بود.»

وكلای PKI مانند وگارا برای مبارزه با این نظریه عمومی كه استفاده از PKI را برای مصرف كنندگان مشكل می داند، بیشتر فناوری مربوط به كلید عمومی مانند Secure Sockets Layer و Transport Layer Security را در اختیار عموم قرار می دهد. این فناوری آیكون قفل مربوط به مرورگر امنیتی را دربردارد. برای بهره برداری از این امكان نیازی به هیچ مجوزی نیست.

آرتر بارنز، مشاور ارشد موسسه امنیتی دیاگنال، می گوید در بسیاری موارد وقتی به مجوز هر دو گروه مشتری و سرور نیاز باشد PKI برای مصرف كنندگان مشهود و كارآمد نیست.

افرادی كه این مطلب را باور ندارند باید به مقاله «چرا جانی نمی تواند به راحتی به هر جا كه می خواهد سرك بكشد؟» نوشته آلما ویتن نگاهی بیندازند. این مقاله به بررسی این مطلب می پردازد كه بسیاری از افراد تحمل صرف ۹۰ دقیقه برای امضا و رمزنگاری پیغام های خود را ندارند و به همین دلیل عده بسیاری از شركت كنندگان در تست ویتن در این تست شكست خوردند.

شركت كنندگان در آزمون از PGP، یك ابزار نرم افزاری كلید عمومی رمزنگاری ساخته فیل زیمرمن در سال ،۱۹۹۱ استفاده می كردند. عملكرد PGP خارق العاده است، زیرا مشكلات مجوز بسیاری از گونه های PKI را با به كار بردن «دنیای وب تاوم با اعتماد» پشت سر گذاشته بود. در این مدل مجوز گواهی نامه جای خود را به افراد مورد اعتمادی كه با امضا كردن به جای دیگران كلیدهای آنها را تایید می كنند.

PGP زیمرمن را در تعرض با دولت ایالات متحده قرار داد، مسئولان امنیتی این دولت معتقدند این روش كنترل امنیتی را دچار مشكل می كند. مسئله تا جایی پیش رفت كه مسئولان امنیتی ایالات متحده علیه او اقامه دعوی كردند. مسئله دخالت حكومت ها در رمزنگاری هنوز هم مورد اعتراض بسیاری از شركت های خصوصی است. گذشته از كنترل خارجی آگاهی دولت ها از رمزها و توانایی آنها به رمزگشایی، هسته مركزی این مجادلات را به خصوص در انگلستان و پس از تصویب قانون نظارتی قدرت تحقیقات در سال ،۲۰۰۰ تشكیل می دهد.

گوین مك گینتی، مشاور حقوقی در مركز مشاوره IT پینسنت ماسنز می گوید: این قانون دولت ها را در شرایط خاصی مجاز به جست وجو در حریم خصوصی اشخاص می داند. «اولین اصل در این مورد این است كه شركت ها در صورت امكان می توانند اطلاعات مورد نیاز ماموران دولت را بدون كلید آن در اختیار آنها قرار دهند، در غیر این صورت رمزگشایی مجاز است.»

همه این مسائل در بررسی های اولیه پاسخگو به نظر می رسد، اما برخی روش های رمزنگاری مانند steganography كارایی چنین قوانینی را زیر سئوال می برد. در این روش گونه ای از اطلاعات در پس زمینه گونه دیگر پنهان می شود: برای مثال یك پرونده فایل word در پس زمینه یك فایل Jpeg.

ویژگی های این ابزار جدید چندان مورد توجه بارنز قرار نگرفته است. او می گوید: «steganography به عنوان یك ابزار غیرقابل كشف به بازار عرضه شده است ولی در مدتی كوتاه عكس این مطلب اثبات شده است. فقط باید بدانید دنبال چه نوع اطلاعاتی می گردید.»

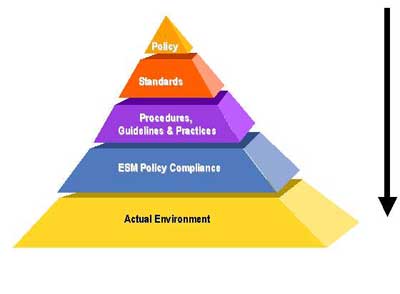

امروزه علم رمزنگاری به مرحله ای از رشد و پختگی رسیده است كه به راحتی در معرض تغییرات گسترده قرار نمی گیرد. الگوریتم های متقارن و نامتقارن زیادی وجود دارند كه برای راضی نگاه داشتن طرفداران رمز و رمزنگاری كفایت می كنند و بسیاری از آنها برای مدیران IT قابل تشخیص نیستند.با وجود این چالش ها هم چنان به قوت خود باقی است. عملكرد ضعیف PKI گودالی عمیق در بازار جهانی رمزنگاری برجای گذاشته است. برای پر كردن این فواصل به نوعی مدل مدیریت شناخت نیاز است.

مرجع : آی تی ایران

منبع : سایت اطلاع رسانی امنیت اطلاعات ایران

همچنین مشاهده کنید

نمایندگی زیمنس ایران فروش PLC S71200/300/400/1500 | درایو …

دریافت خدمات پرستاری در منزل

pameranian.com

پیچ و مهره پارس سهند

خرید میز و صندلی اداری

خرید بلیط هواپیما

گیت کنترل تردد

ایران مجلس شورای اسلامی مجلس شورای نگهبان حجاب دولت دولت سیزدهم جمهوری اسلامی ایران گشت ارشاد افغانستان رئیسی رئیس جمهور

تهران هواشناسی شورای شهر دستگیری پلیس شهرداری تهران سیل قتل وزارت بهداشت کنکور سلامت سازمان هواشناسی

قیمت دلار مالیات خودرو دلار بانک مرکزی قیمت خودرو بازار خودرو قیمت طلا سایپا مسکن ایران خودرو تورم

تئاتر سریال وزارت فرهنگ و ارشاد اسلامی تلویزیون سریال حشاشین ازدواج سینمای ایران قرآن کریم سینما فیلم موسیقی مهران مدیری

سازمان سنجش کنکور ۱۴۰۳ خورشید

فلسطین رژیم صهیونیستی اسرائیل غزه آمریکا جنگ غزه روسیه چین اوکراین حماس ترکیه نوار غزه

فوتبال پرسپولیس فوتسال تیم ملی فوتسال ایران بازی باشگاه پرسپولیس جام حذفی آلومینیوم اراک تراکتور استقلال سپاهان رئال مادرید

اپل فناوری همراه اول ایرانسل آیفون تبلیغات سامسونگ ناسا اینترنت بنیاد ملی نخبگان دانش بنیان

خواب بارداری دندانپزشکی کاهش وزن آلزایمر مالاریا