یکشنبه, ۹ اردیبهشت, ۱۴۰۳ / 28 April, 2024

مجله ویستا

پاکسازی دستی Blaster-A از روی سیستم

۲) کلیدهای Ctrl+Alt+Del را بطور همزمان با هم فشار دهید.

۳) پس از ظاهر شدن پنجره Task manager برروی گزینه ی Processes Tab کلیک کنید .

۴) فایل msblast.exe را در لیست جستجو کنید .

۵) پس از یافتن فایل بروی آن کلیک کرده ، آنرا highlight نموده ، بروی End process کلیک کرده و Task manager را ببندید .

۶) توسط موتور جستجوگر ویندوز سه فایل Teekids.exe , Penis۳۲.exe , msblast.exe را (Start /search) جستجو کنید .

احتمالاً به همراه فایلهای اجرائی فوق ، فایلهایی با پسوند .Pif یافت میشوند . پس از اتمام عملیات جستجو کلیه فایلهای یافته شده با مشخصات بالا را پاک نمائید . این فایلها همگی در شاخه ویندوز یافت می شوند .

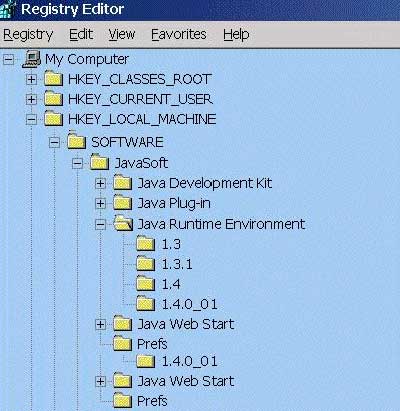

۷) حال می بایست دستوری که توسط کرم به رجیستری داده می شود را بیابیم و از بین ببریم.

البته عملیات فوق را می توان با استفاده از دستور دیگری هم انجام داد :

- در پنجره Run دستور زیر را تایپ کنید .

Services.msc /s

-در پنجره ظاهر شده بروی گزینه “Services and Application" دوبار کلیک کرده ، همانطور که مشاهده می شود لیستی از سرویسها ظاهر می شود .

- در قسمت راست پنجره سرویس RPC -Remote Procedure Call را جستجو کنید .

- برروی آن کلیک راست کرده و Properties را انتخاب کنید .

- بروی Recovery TAB کلیک کنید .

- لیستهای کرکره ای موجود (Subsequent failures , Second failure , First failure) را روی گزینه “ Restart the Service " تغییر دهید .

- Apply کرده و سپس OK را بزنید.

با انجام این عملیات و به هنگام اتصال به اینترنت ، Blaster دیگر قادر به Reboot کردن سیستم نخواهد بود .

● غیر فعال کردن System Restore در ویندوز XP

به منظور احتیاط ، سرویس بازیابی خودکار ویندوز XP یعنی System Restore را موقتاً غیر فعل می نمائیم .

چرا که این قسمت از ویندوز XP بصورت پیش فرض فعال بوده و ممکن است ویندوز فایلهای آسیب دیده ، ویروس ها ، کرم ها و برنامه های اسب تروآ یی که احیاناً قبلاً بروی سیستم بوده اند را بازگرداند. برای غیر فعال کردن این قسمت در ویندوز xp به آدرس زیر مراجعه کنید :

Startmenu / setting / controlPanel / Performance and maintennance /system / system restore(tab) و سپس گزینه زیر را فعال می کنیم:

“Turn of system Restore on all Drives"

▪ انواع دیگر BLASTER

▪ W۳۲/Blaster-A با نامهای مستعار Lovsan , MSBLAST , Poza گسترش یافته است .

هنوز چند هفته ای از شیوع این کرم نمی گذرد که انواع جدیدتر آن نیز دیده شده است .

▪ W۳۲/Blaster-B ، عملکرد این نسخه از Blaster نیز مانند نسخه پیشین است با این تفاوت فایلی را که در پوشه ویندوز ایجاد می کند دیگر msblast.exe نمی باشدو فایلی با نام teekids.exe می باشد ، همچنین دستوری که در رجیستری ویندوز اضافه می کندآن دستور قبلی نمی باشد بلکه این بار حاوی یک رشته کاراکترهایی اهانت آورعلیه Bill Gates و کمپانی مایکروسافت و سازندگان آنتی ویروسها می باشد.

نسخه دیگر این کرم با نام W۳۲/Blaster-C نیز موجود است که نام فایل ایجاد کرده در شاخه ویندوز آن penis۳۲.exe می باشد .

نکته: در کلیه نسخه های این کرم همراه فایلهای exe ایی که این کرم در شاخه ویندوز کپی می کند یک فایل با پسوند .pifو با همان نام در شاخه ویندوز می توان یافت .

● خبر مسدود نمودن سایت windowsupdate.com ، توسط کمپانی مایکروسافت

W۳۲/Blaster-A روز دوشنبه ، ۱۱ آگوست ۲۰۰۳ برای اولین بار دیده شد .

براساس خبرهای گزارش شده ، کمپانی مایکروسافت تصمیم گرفته است آدرس URL ، windowsupdate.com این کمپانی را بطور کلی از بین ببرد .این همان وب سایتی است که به بوسیله ی این کرم در تاریخ شانزدهم آگوست تمام کامپیوترها در سراسر دنیا را آلوده کرده است .

طبق اعلام مایکروسافت : کاربران می توانند با مراجعه به آدرس http://windowsupdate.microsoft.com و یا صفحه اصلی مایکروسافت سیستمهای خود را update نموده و نیز از اطلاعات و patch های محافظ موجود ، استفاده کنند .

● اسب تروآ “GrayBird” ، چهره دیگر Blaster

آزمایشگاه تحقیقاتی sophos چند روز قبل برروی وب سایت اختصاصی خود اعلام کرد که نرم افزار آنتی ویروس خود را بار دیگر update نمود ، چرا که متخصصان این مرکز به یک نوع نرم افزار مخرب اسب تروآ ی جدید با نام “Graybird” Trojan برخورد نموده اند .

این اسب تروآ جدید که به منظور بدنام کردن مایکروسافت و شاید جوابی علیه تمهیدات این کمپانی در مبارزه با کرم جدید Blaster بصورت عمدی بوجود آمده است که در قالب یک patch نرم افزاری محافظ علیه Blaster ، مربوط به کمپانی مایکروسافت خود را ارسال می کند .

این مرکز به کاربران توصیه می کند به هیچ عنوان patch های محافظتی ( Security patch) را هرچند که از منابع شناخته شده و مشهور از طریق ایمل ارسال می شود را باز نکنند .

صحیح ترین و قابل اطمینان ترین محل برای دریافت patch های محافظ ، وب سایت اختصاصی کمپانی ها و فروشنده های مربوطه می باشد . همچنین از عمل کردن و یا Forward کردن پیغامهای مشکوکی که به هر شکلی رویدادها و پیشامدهایی را شرح و تفصیل می کنند و به خیال خود ممکن است مفید واقع گردد ، به همکاران و دوستان خود پرهیز کنید .

Graybird در قالب یک patch نرم افزاری متعلق به مایکروسافت می باشد و فقط یک حقه گمراه کننده است برای نفوذ کرم Blaster می باشد .

به گفته یکی از متخصصان این مرکز Blaster فقط و فقط یک باور و توهّم خیالی است که با نفوذ به صدها و هزاران سیستم در سراسر دنیا تلاش می کند تا کاربران را به ترس و وحشت گرفتار سازد .

هیچگاه کدهای اجرائئ ارسال شده توسط ایمیل را باز نکنید .

منبع : استاد آنلاین

همچنین مشاهده کنید

نمایندگی زیمنس ایران فروش PLC S71200/300/400/1500 | درایو …

دریافت خدمات پرستاری در منزل

pameranian.com

پیچ و مهره پارس سهند

خرید میز و صندلی اداری

خرید بلیط هواپیما

گیت کنترل تردد

مجلس شورای اسلامی حجاب دولت سیزدهم مجلس جمهوری اسلامی ایران دولت رئیس جمهور گشت ارشاد رئیسی پاکستان امام خمینی سیدابراهیم رئیسی

پلیس تهران وزارت بهداشت قتل شهرداری تهران هواشناسی سیل کنکور پایتخت زنان آتش سوزی سازمان سنجش

خودرو قیمت خودرو دلار قیمت دلار بازار خودرو قیمت طلا بانک مرکزی سایپا تورم مسکن ایران خودرو قیمت

سریال تلویزیون یمن سینمای ایران سینما کیومرث پوراحمد موسیقی سریال پایتخت مهران مدیری فیلم ترانه علیدوستی قرآن کریم

اینترنت کنکور ۱۴۰۳

غزه اسرائیل فلسطین رژیم صهیونیستی آمریکا جنگ غزه روسیه چین حماس اوکراین ترکیه ایالات متحده آمریکا

پرسپولیس فوتبال لیورپول بازی جام حذفی سپاهان آلومینیوم اراک فوتسال تیم ملی فوتسال ایران تراکتور باشگاه پرسپولیس بارسلونا

تبلیغات هوش مصنوعی ناسا اپل سامسونگ فناوری بنیاد ملی نخبگان آیفون ربات روزنامه

کاهش وزن روانشناسی بارداری مالاریا آلزایمر زوال عقل