دوشنبه, ۱۵ بهمن, ۱۴۰۳ / 3 February, 2025

مجله ویستا

ترمیم شکافهای امنیتی در lM

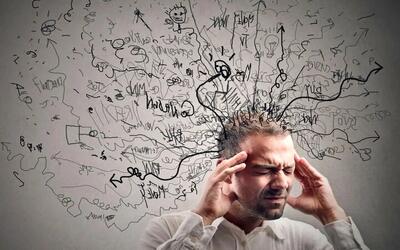

اما مشكل ایناست كه فناوری lM انتشار ویروس ها در شبكه را نیز ساده می كند و بدون باقی گذاشتن هیچ ردی ، اسرار شركت ها را به آسانی در دسترس رقبای آنها قرار می دهد .

فناوری lM ، در این مقطع از رشد خود ، به هیچ وجه ابزار ارتباطی امنی محسوب نمی شود و آنچه این فناوری را برای lT و مدیران امنیتی به یك كابوس تبدیل كرده ، این است كه بسیاری از كارمندان شركت ها بدون وجود هیچ كنترلی نرم افزار lM مورد علاقه خود را از اینترنت دریافت می كنند . حال اگر lT این فرایند را تحت نظارت دقیق قرار ندهد ، مشكلات امنیتی بیش از پیش گسترش خواهد یافت .

فناوری lM به تدریج به اندازه پست الكترونیكی فراگیر می شود ، اما شركت ها نباید به كارمندان خود اجازه دهند كه از خدمات AOL یا Yahoo Messenger مشترك شوند ، زیرا عواقب خطرناكی در پی دارد.

هنوز از زمانی كه استفاده از lM مختص به نوجوانان و دانشجویان بود ، مدت زیادی نگذشته است . اما طی دو سال اخیر ، این فناوری از یك ابزار جوان پسند به یك ابزار شركتی تبدیل شده است .

طبق گزارش شركت تحقیقاتی Ldc ، بیش از ۲۰ میلیون كارمند در سراسر دنیا از lM استفاده می كنند وانتظار می رود كه این رقم تا سال ۲۰۰۵ به ۳۰۰ میلیون نفر برسد . پژوهش انجام شده در یكی از نهادهای ایالت واشنگتن نشان می دهد كه گرچه lM در حال حاضر در ۹۱ درصد از شركت ها قابل دسترسی است ، اما فقط حدود ۲۶ درصد آنها از یك سیستم lM مخصوص آن شركت استفاده می كنند و ۶۵ درصد باقیمانده به خدمات محصولات تجاری از قبیل Yahoo و MSN متكی هستند .

طبق اظهارات یكی از تحلیلگران ، كلاینت های lMموجب ایجاد مشكلات امنیتی جدی برای شركتها می شود ، زیرا از طریق آنها می توان در دیوار آتش شبكه شركت نفوذ و از درگاه های غیر مجاز استفاده كرد .

این امر راه را برای ویروسها و یا برنامههای زیان آور، باز كرده و به آنها امكان اجتناب از سیستمهای تایید هویت را می دهد.

برخی از شركت ها سعی دارند با تركیب محصولات دیگر ، سیستم های lM تجاری را در چارچوب كلی امنیت شركت ها جای دهند ، اما طبق اظهارات یكی از تامین كنندگان خدمات lM ، این استراتژی از پایه غلط است .

اكثر سیستم های lM موجود در بازار ، سیستم های نظیر به نظیر هستند كه در آنها مكالمات به محض شروع ، به طور مستقیم بین دستگاه های كلاینت كاربران دنبال می شود و از سرور عبور نمی كند . این معماری ، توانایی مدیران سیستم در دسترسی به سابقه مكالمه را از بین می برد .

كارشناسان معتقدند كه برنامه های كاربردی P۲P و lM امكان ارتباط و به اشتراك گذاری فایل ها را به صورت مخفیانه با اشخاص خارج شبكه ، ایجاد می كنند زیرا این برنامه ها قادرند بدون ردیابی شدن توسط برنامه های قدیمی امنیتی اجرا شوند .

از این رو فناوری lM به ویژه در صنایع دارای خدمات جامع از قبیل خدمات مالی و مراقبت های پزشكی ، می تواند خسارت زیادی وارد كند . برای مثال ، « قانون انعطاف پذیری و مسئولیت پذیری بیمه درمانی » به شدت استفاده از lM در بخش مراقبت های پزشكی را زیر سوال می برد ؛ زیرا فرضا ارتباطات غیر مستند درباره یك بیمار ممكن است بدون اطلاع مدیر صورت گرفته و نهایتا به نقض قوانین دسترسی HlPAA منجر شود . این گونه تخلف ها گاه جریمه های سنگینی را به دنبال دارد .

از سوی دیگر سیستم های عمومی Lm برای ثبت مكالمات ، مكانیزمی ارائه نمی كنند . تحلیلگران معتقدند كه به استثنای چند مورد ، كلاینت های lM طراحی شده برای كاربران خانگی روشی برای ثبت محتوای مكالمات lM ندارند .

این كمبود به ویژه برای شركت هایی كه از نظر قانونی یا براساس سنت ، مقید هستند یك نسخه از مكالمات خود را با مشتریان ، شركای تجاری و سایر افراد مربوطه حفظ كنند ، مشكل بزرگی محسوب می شود .

مسئله مهم دیگر این است كه اكثر سیستم های موجود در بازار به صورت باز عمل می كنند . به عبارت دیگر ، اگر شناسه lM یك فرد شناخته شده باشد ، امكان ارسال مستقیم پیام به او وجود دارد .

بنابراین ، هر فردی كه یك آدرس lM داشته باشد برای مبادله اطلاعات حساس و گریز از بخش های نظارتی یك شركت ، مستعداست . بهترین روش برای رفع این مشكل ، استفاده از یك سیستم بسته است كه صرفا به مشتریان و تولید كنندگان خاصی ارائه شود .

مدیران Lt نیز باید در نظر داشته باشند كه در محصولات lM عمومی ، مكالمات بین كاربران به وسیله متن های ساده صورت می گیرد و افراد خارجی می توانند به آن دسترسی یافته و آن را تجزیه و تحلیل كنند .

خوشبختانه ، نرم افزار های ترمیمی قادر به بهبود امنیت پیام های ارسالی در خطوط عمومی هستند . تحلیلگران بر این باورند كه شركت ها ، صرف نظر از دامنه فعالیتشان ، باید از استاندارد های امنیتی ، مانند XML رمزگذاری شده و پیام های رمزگذاری شده SSL استفاده كنند . در غیر این صورت ، هیچ تضمینی برای حفاظت از پیام ها در مقابل كاربران غیر مجاز وجود ندارد .

به علاوه ، در عصری كه ویروس ها و كرم های رایانه ای پیوسته میلیاردها دلار خسارت وارد می كنند ، این مسئله همیشه می تواند یك نگرانی امنیتی باشد . به علاوه با فراگیرتر شدن فناوری Lm ، نویسندگان كدهای زیان آور نیز توجه بیشتری به این رسانه جدید نشان می دهند .

در عمل ، تمام سیستم های lM امكان انتقال فایل را به نحوی كه از نرم افزار هیا ردیابی ویروس اجتناب شود ، فراهم می كنند . این امر شبكه ها را در معرض خطری جدی قرار می دهد ، مانند كرم رایانه ای Blaster كه در ۲۴ ساعت اول انتشار خود ، یك میلیون كامپیوتر را از كار انداخت .

كارشناسان اظهار كرده اند كه این شكاف بزرگ امنیتی با هیچ برنامه افزودنی پر نمی شود ، بلكه به یك سیستم شركتی با امتیازات مدیریتی نیاز است كه به مدیران امكان دهد انتقال فایل بین كاربران را متوقف كنند .

به هر حال ، فناوری lM در دسترس است ، حتی اگر مدیران Lt هنوز آمادگی نظارت بر استفاده از آن را نداشته باشند . بنابراین بهترین روش ، اعمال كنترل بر نحوه استفاده از lM است .

شركت ها می توانند از طریق ایجاد خط مشی های شركتی و استقرار یك سیستم lM طراحی شده برای دنیای تجاری ، این كنترل را اعمال كنند .

منبع : مرکز اطلاع رسانی خانواده شمیم

ایران مسعود پزشکیان دولت چهاردهم پزشکیان مجلس شورای اسلامی محمدرضا عارف دولت مجلس کابینه دولت چهاردهم اسماعیل هنیه کابینه پزشکیان محمدجواد ظریف

پیاده روی اربعین تهران عراق پلیس تصادف هواشناسی شهرداری تهران سرقت بازنشستگان قتل آموزش و پرورش دستگیری

ایران خودرو خودرو وام قیمت طلا قیمت دلار قیمت خودرو بانک مرکزی برق بازار خودرو بورس بازار سرمایه قیمت سکه

میراث فرهنگی میدان آزادی سینما رهبر انقلاب بیتا فرهی وزارت فرهنگ و ارشاد اسلامی سینمای ایران تلویزیون کتاب تئاتر موسیقی

وزارت علوم تحقیقات و فناوری آزمون

رژیم صهیونیستی غزه روسیه حماس آمریکا فلسطین جنگ غزه اوکراین حزب الله لبنان دونالد ترامپ طوفان الاقصی ترکیه

پرسپولیس فوتبال ذوب آهن لیگ برتر استقلال لیگ برتر ایران المپیک المپیک 2024 پاریس رئال مادرید لیگ برتر فوتبال ایران مهدی تاج باشگاه پرسپولیس

هوش مصنوعی فناوری سامسونگ ایلان ماسک گوگل تلگرام گوشی ستار هاشمی مریخ روزنامه

فشار خون آلزایمر رژیم غذایی مغز دیابت چاقی افسردگی سلامت پوست