یکشنبه, ۱۴ بهمن, ۱۴۰۳ / 2 February, 2025

مجله ویستا

میهمان های مزاحم

نخستین احتمالی كه می دهید، چیست؟ ممكن است بگویید: «كامپیوترتان ویروسی شده» و تنها راه حل این مشكل را پارتیشن بندی مجدد، فرمت و نصب دوباره windows بدانید، اما واقعاً ویروس چیست؟ آیا همه رفتارهای مشكوك سیستم را می توان به ویروس ها نسبت داد؟

بسیاری از افراد با شنیدن نام ویروس، به یاد عوامل بیماری زا می افتند، اما در حقیقت منظور از ویروس های كامپیوتری، برنامه های مخربی هستند كه به سیستم آسیب می رسانند، این آسیب می تواند درجات مختلفی داشته باشد. بسیاری از ویروس ها، برنامه ها یا فایل های داده ای را حذف می كند و گروهی دیگر با تكثیر بی وقفه خود، موجب كاهش فضای حافظه می شوند، به طوری كه برنامه ها دیگر نتوانند بارگذاری (Load) شوند. به هر حال ویروس ها خواه بیولوژیكی باشند یا كامپیوتری، در چند ویژگی عمده مشتركند.

۱) همه ویروس ها توانایی تكثیر دارند! یعنی مانند یك ویروس بیولوژیكی ابتدا وارد یك سلول شده و تكثیر می شوند، سپس این آلودگی به سلول های اطراف نیز سرایت می كند. یك ویروس كامپیوتری نیز می تواند به هر فایلی متصل شود و خود را گسترش دهد.

۲) علاوه بر قابلیت تكثیر، برخی از ویروس ها دارای الگوریتمی هستند كه می توانند به فایل های خاصی آسیب برسانند، به این ترتیب كه بر نقاط ویژه ای از برنامه مورد نظر، اثر گذاشته و منجر به بروز علائم خاصی می شوند. راههای مختلفی برای رسیدن ویروس ها به كامپیوتر شما وجود دارد، مانند استفاده از فلاپی دیسك یا CD های آلوده، مشاهده وب سایت ها، chat، E mail، download، وجود ضعف ها و حفره های امنیتی در برنامه ها (خصوصاً در سیستم عامل ها) و...

ویروس های كامپیوتری با هر نام و مشخصاتی كه باشند، از نظر نوع عملكرد در یكی از گروههای زیر قرار می گیرند:

۱) ویروس های فایلی File virus:

این ویروس ها به طور عمده به فایل های اجرایی متصل می شوند كه پسوند com. و exe. دارند. به این ترتیب كه وقتی این گونه فایل ها اجرا می شود، به طور خودكار، ویروس متصل به آنها نیز فعال می شود. بر اساس source خاص ویروس، ممكن است عملیات تخریبی ویروس وابسته به یك رویداد خاص باشد، به این معنی كه تاریخ یا ساعتی خاص، تعداد اجراها یا فشردن كلیدی معین از صفحه كلید موجب شود كه ویروس فعال شده و عمل اصلی و تخریبی خود را شروع كند.

در حالتی دیگر ممكن است ویروس های فایلی، جایگزین فایل های اجرایی شوند، ویروس های فایلی همچنین قابلیت آلوده ساختن فایل هایی با پسوند orl، bin، sys، drv را دارند.

گروه دوم ویروس های فایلی - ماكروها (Macro) هستند. ویروس های ماكرو از ضعف های امنیتی موجود در برنامه هایی فعال می شود و از ماكروهای excel، visual، word استفاده می كنند، در حال حاضر ۸۰ درصد ویروس ها از نوع ویروس های ماكرو هستند. علت اصلی آن هم سرعت انتشار بالای این ویروس ها و مشكلات موجود در امنیت سیستم های عامل است.

از جمله ویروس های ماكرو می توان از «Mlesa» نام برد كه از طریق Email و به صورت انبوه منتشر می شود. Mlesa برای نخستین بار توانست حفره امنیتی برنامه های office را آشكار كند، این ویروس علاوه بر آلوده كردن ماكروهای office می تواند وارد out look شده و با تعدادی از نشان های Email داخل آن تماس بگیرد و اطلاعات حساس را منتقل كند.

این ویروس كه در سال ۱۹۹۹ منتشر شد، توانست با انتشار انبوه خود، ترافیك بالایی در شبكه ها ایجاد كند و منجر به بروز مشكلات فراوانی شود.

نمونه ای دیگر از ویروس های Macro، ویروس Sarsnan بود كه در سال ۲۰۰۵ منتشر شد. این ویروس كه به برنامه Excel حمله می كرد، با باز شدن این برنامه فعال می شد.

گروه سوم ویروس های فایلی «Sector boot» هستند، این ویروس ها زمانی به طور گسترده منتشر می شدند كه اكثر كارهای انتقال فایل توسط Floppy Disk صورت می گرفت، به این صورت كه وقتی دیسكت آلوده ای باز می شود، یك Sector boot آلوده فوراً ویروس را به Ram منتقل می كند. ویروس از Ram به هر دیسكتی منتقل می شود كه پس از دیسكت آلوده مورد استفاده قرار می گیرد. ویروس های Sector boot ممكن است به اطلاعات هارددیسك آسیب بزنند و جلو boot شدن سیستم را بگیرند. در این حال، هارددیسك خراب نشده، بلكه نیازمند پارتیشن بندی، فرمت و نصب مجدد windows است.

۲) كرم ها (worm)

كرم ها از جهت تكثیر همانند ویروس ها هستند، اما فایل های دیگر را آلوده نمی كنند. worm ها به وسیله فلاپی یا اتصال به اینترنت خصوصاً Email و chat منتشر می شوند. كرم ها آنقدر تكثیر می شوند تا دیسك سخت را پر كرده و عملاً سیستم را بلا استفاده می كند. از این گروه می توان به Love Letter اشاره كرد.

۳) اسب های تروا (Trojen)

تروجان ها، پایان داستان تاریخی محاصره شهر تروا را تداعی می كند، زمانی كه ارتش یونان از محاصره شهر تروا عقب نشینی كرد، اسب چوبی بزرگی را به علامت صلح، مقابل دروازه های شهر تروا به جای گذارد و سكنه شهر كه به پایان جنگ گمان برده بودند، دروازه های شهر را بر روی اسب چوبی بزرگ پر از سرباز گشودند و شب هنگام در بی خبری ساكنان، قلعه و شهر تروا سقوط كرد.

Trojen همانند اسب داستان، برنامه ای است كه شما داوطلبانه به سیستم خود راه می دهید، به این دلیل كه ظاهری مانند برنامه های كاربردی مفید دارد، اما داخل آن بخش مخربی است كه اصلاً فكرش را هم نخواهید كرد كه چگونه اطلاعات محرمانه سیستم شما را جست و جو كرده، كلمه های عبور را می یابد و آن را در اختیار هكرها می گذارد.

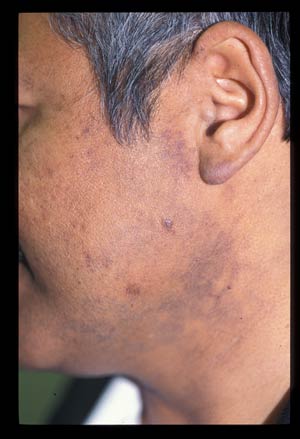

نمونه ای از یك تروجان، NovioA است كه از طریق فایل متنی word حاوی اطلاعاتی درباره بیماری آنفلوآنزای مرغی به سیستم ها راه یافته و موجب آلودگی آنها می شود.

ابزارهای جاسوسی (Spy wares) نیز نوعی اسب تروا محسوب می شوند. این ابزارها به صورت مخفیانه و غیر محسوس، اطلاعات خصوصی سیستم شما را جمع آوری و به مقصد خاصی ارسال می كنند و یا ممكن است تنظیمات مرورگر اینترنت را تغییر دهند و یا موجب كاهش سرعت سیستم شوند.

نشانه های آلوده شدن سیستم با ابزارهای جاسوسی عبارتند از:

۱) كند شدن غیر عادی سیستم یا برنامه های اینترنتی

۲) از كار افتادن بی دلیل برنامه های نصب شده بر روی windows

۳) تغییر Home page به صورت ناخواسته

۴) طولانی شدن شروع به كار مرورگر اینترنت

۵) باز شدن صفحات pop-up یا pop-under مربوط به تبلیغات اینترنتی

برای جلوگیری از آلوده شدن به برنامه های جاسوسی می توانید كارهای زیر را انجام دهید:

۱) نام سایت های معروف را درست تایپ كنید. مثلاً اگر به جای Google.com آدرس Googl.com را تایپ كنید، بر اثر این اشتباه كوچك به سایتی می روید كه مملو از برنامه های جاسوسی و مخرب است. در حقیقت با این خطای كوچك تایپی در دام یك حقه اینترنتی به نام Phishing افتاده اید، یعنی سایت هایی كه بر اساس تشابه اسمی با سایت های دیگر ایجاد و بر مبنای اهداف تخریبی و نفوذ به كاربران طراحی شده اند.

۲) Email های مشكوك با عناوینی چون برنده شدن در یك قرعه كشی اینترنتی یا وعده های عجیب و غریب را باز نكنید.

۳) در كنار مرورگر Internet Explorer از یك مرورگر دیگر نیز استفاده كنید.

۴ ) به سایت های غیر اخلاقی مراجعه نكنید، این سایت ها محل خوبی برای نفوذ جاسوسان به سیستم شما هستند.

۵) امكان Active X را در مرورگر IE خود غیر فعال كنید.

۶) برای دانلود كردن برنامه ها، از مرورگر Mozilla Fire Fox استفاده كنید.

۷) سیستم خود را به یك نرم افزار Anti Spy Ware مجهز كنید. مثلاً نرم افزار Sweeper Spy در كنار نرم افزارهای جاسوسی - سخت افزارهای جاسوسی نیز وجود دارند كه خوشبختانه به دلیل گران بودن به طور گسترده استفاده نمی شوند. سخت افزارهای جاسوسی، وسایل سخت افزاری هستند كه سیگنال های صفحه كلید را می گیرند و بر اساس آنها، هر كلیدزنی انجام شده را ثبت می كند، سپس اطلاعات را در داخل یك ریزتراشه درون وسیله، ذخیره می كند.

نوع دیگر ابزارهای جاسوسی - پیام افزارها یا AD ware هستند كه معمولاً در برنامه هایی كه به صورت رایگان از اینترنت دریافت می كنیم، گنجانده شده اند. پیام افزار می تواند گشتزنی های اینترنتی ما را زیر نظر بگیرد و فهرستی از سایت های مورد علاقه ما را برای شركت های تبلیغاتی ارسال كند، مدتی بعد بر اساس آن، انبوه Email هایی كه بیشتر جنبه تبلیغاتی دارند و یا پیام های كوچك تجاری به سوی شما سرازیر می شود.

۴) شبه ویروس ها (Hoax)

اطلاعیه های سیاسی، لطیفه ها، دعوتنامه ها و سایر پیامهای ایمیل متداولی كه به طور نامحدود برای شما ارسال می شوند، شبه ویروس هستند، زیرا به دلیل طولانی و وقتگیر بودن متن پیام، سبب هدر رفتن پهنای باند اینترنت می شوند.

با اندكی تأمل می توان پی برد كه نویسندگان ویروس در اكثر مواقع از نقاط مورد علاقه، ترس، نگرانی های اجتماعی و یا وسوسه كردن كاربران استفاده می كنند. به هر حال وجود یك آنتی ویروس خوب، تا حدی از نگرانیها را كاهش خواهد داد، البته به شرط آن كه Update كردن آن را فراموش نكنیم.

وحید نقشینه

منبع : روزنامه ایران

ایران مسعود پزشکیان دولت چهاردهم پزشکیان مجلس شورای اسلامی محمدرضا عارف دولت مجلس کابینه دولت چهاردهم اسماعیل هنیه کابینه پزشکیان محمدجواد ظریف

پیاده روی اربعین تهران عراق پلیس تصادف هواشناسی شهرداری تهران سرقت بازنشستگان قتل آموزش و پرورش دستگیری

ایران خودرو خودرو وام قیمت طلا قیمت دلار قیمت خودرو بانک مرکزی برق بازار خودرو بورس بازار سرمایه قیمت سکه

میراث فرهنگی میدان آزادی سینما رهبر انقلاب بیتا فرهی وزارت فرهنگ و ارشاد اسلامی سینمای ایران تلویزیون کتاب تئاتر موسیقی

وزارت علوم تحقیقات و فناوری آزمون

رژیم صهیونیستی غزه روسیه حماس آمریکا فلسطین جنگ غزه اوکراین حزب الله لبنان دونالد ترامپ طوفان الاقصی ترکیه

پرسپولیس فوتبال ذوب آهن لیگ برتر استقلال لیگ برتر ایران المپیک المپیک 2024 پاریس رئال مادرید لیگ برتر فوتبال ایران مهدی تاج باشگاه پرسپولیس

هوش مصنوعی فناوری سامسونگ ایلان ماسک گوگل تلگرام گوشی ستار هاشمی مریخ روزنامه

فشار خون آلزایمر رژیم غذایی مغز دیابت چاقی افسردگی سلامت پوست