دوشنبه, ۱۳ اسفند, ۱۴۰۳ / 3 March, 2025

مجله ویستا

تهدید امنیتی در بلوتوث

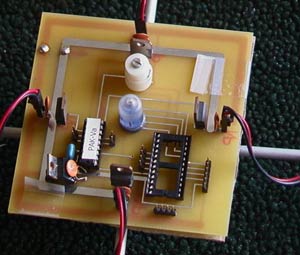

کلید آغازین جایگزین لینکهای رمزنگاری نشده می شود که این نقطه ضعفی اساسی به حساب می آید. بهتر است که در پردازش هر دو دستگاه بلوتوث این قسمت در محل امنتری قرار بگیرد؛ زیرا هکر می تواند داده های انتقالی را که به دستگاه بلوتوث فرستاده می شود ضبط کند و از آن برای خلق PIN استفاده کند. همچنین، استفاده از کلید عبوری ثابتی در تمام مواقع ممکن است امنیت ارتباط بلوتوث را کاملا به خطر بیندازد.

کلیدهای لینک ممکن است ترکیبی از کلیدها یا کلیدهای واحد باشد. بهترین حالت امنیتی این است که از کلیدهای ترکیبی شامل کلیدهای واحد استفاده شود. وقتی که شما از کلید واحدی استفاده می کنید، باید برای همه تعاملات امنیتی از همان کلید استفاده کنید و این کلید باید برای تمامی دستگاههای مجاز به اشتراک گذاشته شود. این یعنی هر دستگاه مجاز می تواند به ترافیک شبکه دسترس داشته باشد.

▪ چرا امنیت در بلوتوث مهم است ؟

خیلی از کاربران بلوتوث فقط از امکاناتی نظیر اتصال تلفنهای همراه به هم یا اتصال دستگاههایی نظیر این به رایانه های حمل شدنی استفاده می کنند. البته برای این دسته از کاربران اهمیت امنیت بسیار دور از ذهن است ! پیاده سازی امنیت حتی در همین سطح استفاده ممکن است از سوء استفاده کاربر غیر مجاز از این دستگاهها جلوگیری بکند.

استفاده دیگر بلوتوث ایجاد شبکه موقت رایانه ای است. برای مثال، چند نفر در جلسه ای می خواهند لپ تاپ های مبتنی بر بلوتوث خود را به هم متصل کنند تا بتوانند فایلهای خود را به اشتراک بگذارند. وقتی که شما از بلوتوث برای ایجاد شبکه موقت رایانه ای استفاده می کنید، معمولا شبکه ای تخصصی خواهید داشت؛ یعنی اینکه رایانه ها مستقیما با هم در تعامل اند و دیگر نیازی به نقطه دسترس بیسیم (WAP)نیست. این یعنی اینکه شما نقطه مرکزی برای تأمین و تبیین سیاستهای امنیتی ندارید و در حقیقت مرکز ثقلی برای امنیت شبکه وجود ندارد ! اینجاست که امنیت تبدیل به دغدغه اصلی می شود؛ زیرا شما اطلاعات مهم خودتان را بی پناه روی لپ تاپ خود ذخیره می کنید تا دیگران روی شبکه از آنها استفاده کنند.

یادتان باشد که برد کلاس ۱ بلوتوث حدودا ۳۰۰ فوت است؛ یعنی آن قدر دور که شیوه های War-Driver کاملا جوابگوی هکرهاست و کاملا هم از دید شما مخفی خواهد بود.

استفاده دیگر بلوتوث در موبایلهاست. این تلفنها اطلاعات مهمی از قبیل نشانیها و تلفنها و تماسها و ... را در خود ذخیره می کنند. هک کردن این تلفنها از طریق بلوتوث «بلوث نارفینگ» (Bluesnarfing ) نامیده می شود. حتما توجه داشته باشید که نرم افزارهای موبایل خود را بروز کنید.

شیوه دیگری از هک کردن موبایلها BlueBugging است که به معنای اجرا کردن فرمان روی موبایل هدف است. برقراری تماس و حذف کردن اطلاعات از حافظه و عوض کردن تنظیمات داخلی از این جمله حملات است. برای اینکه از این حملات محفوظ بمانید، پچ های امنیتی را از شرکت سازنده موبایل خود دریافت کنید و تلفنهای خود را به نمونه های بالاتر ارتقا دهید.

کرمهای تلفنهای همراه هم به بازار آمده اند !! کرمهایی مثل Cabir که تلفنهای با سامانه عامل Simbian را هدف قرار می دهند. قطعا در آینده این کرمها زیادتر و خطرناکتر می شوند و گستره بیشتری از تلفنها را مورد هدف قرار خواهند داد.

منبع : آسمونی

ایران مسعود پزشکیان دولت چهاردهم پزشکیان مجلس شورای اسلامی محمدرضا عارف دولت مجلس کابینه دولت چهاردهم اسماعیل هنیه کابینه پزشکیان محمدجواد ظریف

پیاده روی اربعین تهران عراق پلیس تصادف هواشناسی شهرداری تهران سرقت بازنشستگان قتل آموزش و پرورش دستگیری

ایران خودرو خودرو وام قیمت طلا قیمت دلار قیمت خودرو بانک مرکزی برق بازار خودرو بورس بازار سرمایه قیمت سکه

میراث فرهنگی میدان آزادی سینما رهبر انقلاب بیتا فرهی وزارت فرهنگ و ارشاد اسلامی سینمای ایران تلویزیون کتاب تئاتر موسیقی

وزارت علوم تحقیقات و فناوری آزمون

رژیم صهیونیستی غزه روسیه حماس آمریکا فلسطین جنگ غزه اوکراین حزب الله لبنان دونالد ترامپ طوفان الاقصی ترکیه

پرسپولیس فوتبال ذوب آهن لیگ برتر استقلال لیگ برتر ایران المپیک المپیک 2024 پاریس رئال مادرید لیگ برتر فوتبال ایران مهدی تاج باشگاه پرسپولیس

هوش مصنوعی فناوری سامسونگ ایلان ماسک گوگل تلگرام گوشی ستار هاشمی مریخ روزنامه

فشار خون آلزایمر رژیم غذایی مغز دیابت چاقی افسردگی سلامت پوست