سه شنبه, ۱۴ اسفند, ۱۴۰۳ / 4 March, 2025

مجله ویستا

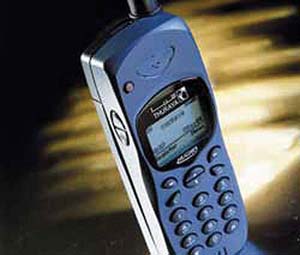

تلفن همراه; بیم و امیدهای امنیتی

فن آوری های دیجیتال، سعی بسیاری كردند تا این نقص بزرگ امنیتی را با ایجاد یك سیستم رمز گذاری در مكالمات تلفن های همراه رفع كنند.

از آنجا كه این سیستم به جای فن آوری های آنالوگ، براساس تكنولوژی دیجیتال طراحی شده بود، تولید آن نیز بسیار ساده تر می نمود؛ در نتیجه ابزار ارتباطی، با برقراری یك ارتباط رمزگذاری شده، ازهرگونه تلاش برای قطع كردن سیگنال ها و مخدوش نمودن امنیت مكالمات، جلوگیری می نمودند.

با ظهور فن آوری GSM در اروپا و CDMA در آمریكا و آسیا، سیستم های پیشرفته ای بكار گرفته شد كه گمان میرفت برای ارتقای امنیت مكالمات تلفنی بسیار سودمند و مفید واقع شود.

با این وجود، چندی ست كه امنیت این سیستم های رمز گذاری نیز مورد حمله و نفوذ خرابكاران قرار گرفته و قدرت اطمینان بخش سابق خود را از دست داده است. اكنون خرابكاران حرفه ای، براحتی می توانندكدهای یك ارتباط ایجاد شده توسط تلفن های همراه را رمزگشایی كرده و به استراق سمع مكالمات "باصطلاح" محرمانه و شخصی افراد بپردازند.

با تركیب فن آوری های پیشرفته در سال های اخیر، گوشی های تلفن همراه، به رایانه های جیبی وكوچكی تبدیل شده اند كه روزبروز كاربردهای متنوع و حرفه ای تری را به كاربران خود ارائه می دهند، تا حدی كه شباهت های موجود میان تلفن های همراه و رایانه ها روز بروز در حال افزایش حیرت انگیزی ست و میتوان گفت كه در آینده ای نزدیك این تلفن ها به پایگاه های رایانه ای قدرتمندی تبدیل خواهند شد و خصوسیاتی كاملاً مشابه با رایانه های خانگی و قابل حمل خواهند داشت.

این شباهت اما از جهات خاصی قابل توجه خواهد بود. برای مثال، درست مانند صندوق های پستی موجود در رایانه ها خانگی كه پر از هرزنامه ها و نامه های الكترونیكی بی ارزش است، SMS های بی محتوا (پیغام های كوتاه بی ارزش) نیز یكی از معضلات استفاده از تلفن های همراه خواهد بود. این معضل را برای تلفن های همراه هوشمند به مشكلات ناشی از هرزنامه های معمولی (Spam) كه در سیستم های عامل منتشر می شوند، اضافه كنید.

هنگامی كه ویژگی های مشترك رو به افزایش، میان تلفن های همراه و رایانه های خانگی، به نقطه ای برسند كه واقعاً نتوان اختلاف اساسی خاصی بین آن دو یافت، شرایط خاص و كاملاً جدیدی از لحاظ توجه به مسئله امنیت، ایجاد خواهد شد. سیستم های ارتباطی فعلی با GSM ( از اواسط دهه ۸۰)، GPRS و یا در بهترین حالت از UTMS (از اوایل سال ۲۰۰۰) استفاده میكنند. اما عملكردهایی كه با استفاده از این فن آوری ها مورد کاربرد قرار گرفته اند، جدیدترین و پیشرفته ترین ابداعات در زمینه ارتباطات محسوب می گردند.

گذشته از امنیت مكالمات تلفنی ( كه آنقدرها هم مورد اطمینان و اعتماد نیست)، تلفن های همراه رفته رفته در معرض هجوم ویروس ها و كدهای مخرب رایانه ای نیز قرار خواهند گرفت كه اكثر آنها قابلیت سرقت اطلاعات حساس و بسیار حیاتی را از روی تلفن همراه دارا هستند. همانطور كه كلاهبرداران اینترنتی از طریق حملات Phishing، تا حد زیادی موفق به اجرای مقاصد مجرمانه خود در رایانه های خانگی شدند،بدون شك، كاربران تلفن همراه را نیز در زمان مناسب، مورد حملات كلاهبرداری خود قرار خواهند داد.

همین شرایط برای تروژان ها و به ویژه تروژان های مالی نیز صادق است. آنها قادر هستند در حافظه تلفن های همراه پنهان شده و منتظر شوند تا كاربران به وب سایت بانك ها و مؤسسات مالی مراجعه كنند و یا بعنوان یك مشتری اطلاعات خاصی را از این مراكز دریافت نمایند. اقدام بعدی آنها سرقت این اطلاعات و ارسال آن به خرابكاران و مجرمان اینترنتی خواهد بود.

واضح است که حفاظت در برابر کدهای مخرب ویژه تلفن همراه، رفته رفته در حال تبدیل شدن به یک مسئله مهم و قابل توجه می باشد.

این حفاظت نه تنها باید در برابر ویروس ها عملکرد مناسبی داشته باشد، بلکه باید لایه دفاعی قدرتمندی را در برابر هرگونه بدافزار با قابلیت سرقت و یا تغییر اطلاعات حساس ایجاد نماید.

کلیه ویروس ها و بدافزارها ممکن است از طریق فایلهای ورودی، نامه های الکترونیک، پیغام های صوتی تصویری و غیره وارد دستگاه های تلفن همراه شده و یا از طریق ارتباطهای غیر مکالماتی مانند سیستم های Bluetooth و یا Infrared آنها را آلوده نمایند.

با افزایش چشمگیر حجم كارت های حافظه تلفن های همراه، ورود یك كد مخرب به حافظه این دستگاه ها، دیگر آنقدرها هم محسوس به نظر نمی رسد. حال تصور كنید كه یك ویروس خطرناك از طریق Bluetooth به تلفن های همراه اطراف خود منتشر گردد. این ویروس پس از نصب در حافظه تلفن ها می تواند منجر به ایجاد مشكلات مختلفی گردد.

برای مثال:

۱) دسترسی به دفترچه اطلاعات و شماره های تلفن موجود در دستگاه و ایجاد تغییرات دلخواه در آنها

۲) تغییر در داده ها و اطلاعات تماس به منظور حملات phishing، كلاهبرداری های اینترنتی و سرقت اطلاعات حساس

۳) ایجاد اشكال در سایر ابزار دارای سیستم Bluetooth. احتمال آلودگی و تخریب سیستم های دارای bluetooth در اتوموبیل ها، که اخیراً به

مسئله ای قابل توجه تبدیل شده است و یا ایجاد اختلال در عملکرد چاپگرهای دارای سیستم Bluetooth

۴) ایجاد اختلال در عملکردهای فرعی تلفن های همراه. برای مثال تغییر در عملکرد جهت یابی GPS تلفن های همراه

۵) نفوذ adwareها؛ کدهای مخربی که با قطع مکالمات عادی کاربران، بطور آزارنده ای به تبلیغات و پخش آگهی می پردازند.

۶) نصب bot در تلفن های همراه و تشکیل سیستم های Zombie برای ایجاد شبکه ای از سیستم های آلوده به عنوان پایگاه هایی برای انتشار کدها وحملات مخرب.

۷) ایجاد اختلال و تغییر در سیستم های خودکار محاسبه هزینه مکالمات، پرداخت و اعتباردهی به کاربران.

اکنون سیستم های پرداخت خودکاری مانند Mobipay می توانند براحتی مورد حمله و نفوذ کدهای مخرب قرار گرفته و اطلاعات آنها نیز تغییر کند. همین مسئله در خصوص سیستم های اعتباردهی برای معاملات تجاری، مالی و اعتباری کاربران از طریق تلفن های همراه نیز صادق است.

کدهای مخربی که از سیستم GPS (و یا از کاربردهای سیستم GSM برای مکان یابی) استفاده می کنند، می توانند برای مکان یابی دقیق و حملات دقیق هدفدار بکار روند.

با توجه به این مسئله، روش کاملاً متفاوتی از امنیت شخصی مطرح می شود که نه تنها در آن امنیت مکالمات و ارتباطات باید مورد توجه قرار گیرد، بلکه حتی تغییر مکان و وضعیت جغرافیایی کاربر تلفن های همراه نیز باید تحت کنترل و نظارت حفاظتی قرار داشته باشد.

اسماعیل ذبیحی

منبع : پایگاه اطلاع رسانی ITanalyze

ایران مسعود پزشکیان دولت چهاردهم پزشکیان مجلس شورای اسلامی محمدرضا عارف دولت مجلس کابینه دولت چهاردهم اسماعیل هنیه کابینه پزشکیان محمدجواد ظریف

پیاده روی اربعین تهران عراق پلیس تصادف هواشناسی شهرداری تهران سرقت بازنشستگان قتل آموزش و پرورش دستگیری

ایران خودرو خودرو وام قیمت طلا قیمت دلار قیمت خودرو بانک مرکزی برق بازار خودرو بورس بازار سرمایه قیمت سکه

میراث فرهنگی میدان آزادی سینما رهبر انقلاب بیتا فرهی وزارت فرهنگ و ارشاد اسلامی سینمای ایران تلویزیون کتاب تئاتر موسیقی

وزارت علوم تحقیقات و فناوری آزمون

رژیم صهیونیستی غزه روسیه حماس آمریکا فلسطین جنگ غزه اوکراین حزب الله لبنان دونالد ترامپ طوفان الاقصی ترکیه

پرسپولیس فوتبال ذوب آهن لیگ برتر استقلال لیگ برتر ایران المپیک المپیک 2024 پاریس رئال مادرید لیگ برتر فوتبال ایران مهدی تاج باشگاه پرسپولیس

هوش مصنوعی فناوری سامسونگ ایلان ماسک گوگل تلگرام گوشی ستار هاشمی مریخ روزنامه

فشار خون آلزایمر رژیم غذایی مغز دیابت چاقی افسردگی سلامت پوست