شنبه, ۱۱ اسفند, ۱۴۰۳ / 1 March, 2025

معرفی nmap و NMapWin

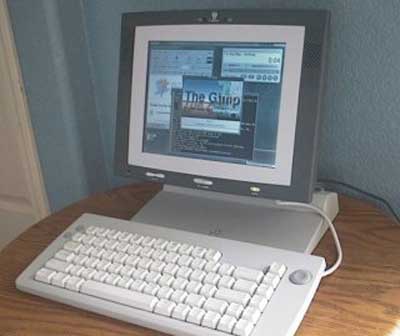

اگر بخواهید مهمترین ابزاری را که یک هکر برای footprinting استفاده میکند بدانید، آن نرمافزار nmap خواهد بود که برای سیستمهای لینوکس و یونیکس طراحی شده است. برای هکرهای تازهکار که سیستمعامل ویندوز را به کار میبرند، نسخه گرافیکی و تحت ویندوزی طراحی شده است که NMapWin نام دارد و همان امکانات را فراهم میآورد. بحث این جلسه درباره این نرمافزار است. برای داونلود این نرمافزار اینجا را کلیک کنید! اندازه برنامه ۶.۱۸ مگابایت است و اگر اتصالتان dial-up است، کمی طول خواهد کشید. ضمنا توجه کنید که این برنامه مخصوص ویندوز ۲۰۰۰ و xp است.

این نرمافزار مجموعه ابزارهای footprinting مثل پورت اسکن، آیپی اسکن، تشخیص سیستمعامل کامپیوتر مورد نظر (OS detection) و را گرد هم آورده است.

▪ بررسی ظاهر برنامه

شکل ظاهری برنامه چهار قسمت دارد:

۱- Network Section :

بالاترین قسمت پنجره برنامه است که محلی برای ورود ip یا ip ها دارد به نام Host. بعد از وارد کردن ip و تنظیم کردن پارامترها، دکمه Scan را کلیک میکنیم تا کار اسکن شروع شود.

اگر قرار باشد بیش از یک ip وارد شود، این کار را میتوان به صورتهای مختلف انجام داد. مثلا: *.*.۱۹۲.۱۳۰ یعنی تمام ip هایی که با ۱۹۲.۱۳۰ شروع میشوند ولی دو عدد بعدی هرچیزی میتواند باشد. و نوشتن به صورت ۱۵-۱۹۲.۱۳۰.۱۲۰.۱۲ یعنی عدد آخری میتواند از ۱۲ تا ۱۵ باشد.

۲- Option Folder :

این قسمت در واقع محل تنظیمات است و به کمک آن مشخص میکنیم که از برنامه میخواهیم که چهکاری انجام دهد که مفصلا در موردش صحبت خواهم کرد. در این قسمت، برگههایی با نامهای Option , Discover , Scan , ... وجود دارد.

۳- Log Output :

محل ظاهر شدن نتایج است. در حالتی که اسکن شروع نشده باشد، خالی است.

۴- Status bar :

پایینترین بخش پنجره برنامه است و دو بخش مهم دارد:

قسمت سمت چپ نشان میدهد که اگر بخواهیم در nmap همین کار رو انجام بدیم، چه سویچهایی را باید بکار بریم ( دقت کنید که nmap برخلاف NMapWin گرافیکی نیست ). هر تغییری که در قسمت Option Folder اعمال کنیم، در این قسمت تغییری را مشاهده میکنیم و توصیه میکنم که حتما به این قسمت توجه ویژهای داشته باشید.

اما در سمت راست آن، یک مربع کوچک مشاهده میشود که میتواند به رنگهای سبز یا قرمز باشد. سبز یعنی اینکه برنامه آماده برای اجرای دستورات شماست و قرمز یعنی در حال انجام دستورات وارد شده است و فعلا دستور جدید نمیپذیرد.

▪ شروع کار با NMapWin

فرض کنید که میخواهم سایت far۳۰.com رو میخواهم مورد بررسی قرار دهم. برای اینکار ابتدا ip رو بدست آورده (۶۳.۱۴۸.۲۲۷.۶۵) و در قسمت Host تایپ میکنیم. حالا فعلا بدون اعمال تغییری در قسمت Option Folder ، دکمه Scan رو کلیک میکنیم. اسکن شروع میشود و بعد از چند دقیقه، نتایج زیر در قسمت Log Output ظاهر میشود:

Starting nmap V. ۳.۰۰ ( www.insecure.org/nmap )Interesting ports on (۶۳.۱۴۸.۲۲۷.۶۵):(The ۱۵۸۳ ports scanned but not shown below are in state: closed)Port State Service۲۱/tcp open ftp ۲۵/tcp open smtp ۳۱/tcp open msg-auth ۵۳/tcp open domain ۸۰/tcp open http ۱۱۰/tcp open pop-۳ ۱۳۵/tcp open loc-srv ۱۴۳/tcp open imap۲ ۴۴۳/tcp open https ۴۴۵/tcp open microsoft-ds ۱۰۲۵/tcp open NFS-or-IIS ۱۰۲۶/tcp open LSA-or-nterm ۱۰۵۰/tcp open java-or-OTGfileshare ۱۴۳۳/tcp open ms-sql-s ۳۳۷۲/tcp open msdtc ۳۳۸۹/tcp open ms-term-serv ۶۶۶۶/tcp open irc-serv ۷۰۰۷/tcp open afs۳-bos Remote operating system guess: Windows ۲۰۰۰/XP/MENmap .... -- ۱ IP address (۱ host up) scanned in ۱۵۶ seconds

در همینجا سه نوع اطلاعات قابل دسترسی است:

۱- لیست پورتهای باز روی کامپیوتر سرور و کاربرد آن پورتها

۲- تشخیص سیستم عامل که Windows ۲۰۰۰/XP/ME حدس زده شده است (سطر ماقبل آخر)

۳- و سطر آخر میگوید که این ip روشن (up) است.

▪ بررسی برگه Scan از قسمت Option Folder

این برگه خود ۲ بخش دارد:

+> بخش Mode :

در درسهای قبلی گفتم که اسکنینگ انواع مختلفی داره، و اینجا جایی است که نوع اسکنینگ رو مشخص میکنیم:

▪ Connect : اسکن از نوع TCP connect scan است که قبلا در درس هفتم دربارهاش بحث کردهام.

▪ SYN Stealth : در درس هفتم درباره این هم گفتهام. - پیشفرض هم همین است

▪ Null Scan , Xmas tree , FIN Stealth : برای سرورهای غیر از ویندوز کار میکنند.

▪ UDP Scan : برای اسکن کردن پورتهای udp است.

▪ Ping Sweep : برای عمل ip scanning است که بدانیم که از بین یک سری ip کدامها فعال هستند.

▪ List Scan : همان Ping Sweep است ولی به طوری که ip مان لو نرود.

▪ ACK Scan : معمولا برای تشخیص فایروالها کاربرد دارد.

▪ Window Scan : همان ACK Scan است ولی کاملتر

▪ RCP Scan : جزو کاملترین حالتهای اسکنینگ است با اطلاعات فراوان.

+> بخش Scan Options :

این قسمت شش گزینه دارد که فقط یکیشان به درد میخوره:

▪ Port Range : مشخص میکند که چه پورتهایی باید اسکن شود: اگر خالی بماند، یعنی همه پورتها ، اگر یک عدد نوشته شود یعنی فقط آن پورت و اگر بهصورت n-m نوشته شود (که n و m عدد هستند) یعنی از پورت n تا پورت m اسکن شود.

▪ بررسی برگه Discover از قسمت Option Folder

این برگه دارای چهار گزینه است:

▪ TCP Ping : برای بررسی فعال بودن کامپیوتر مورد نظر میتواند بهکار رود.

▪ ICMP Ping : پینگ فقط از نوع ICMP باشد.

▪ TCP+ICMP : برای بررسی فایروالها مناسب است (پیشفرض)

▪ Don"t Ping : پینگ نکند.

▪ بررسی برگه Options از قسمت Option Folder

این برگه خود ۲ بخش دارد:

+> بخش Options :

▪ Fragmentation : اگر بخواهیم در اسکنینگهایی از نوع Null, Xmas, FIN, SYN تا حدودی تغییرات اعمال کنیم تا حداقل خطر را برای ما داشته باشند، میتوان این گزینه را انتخاب کرد. ولی باید توجه داشت که گاهی با انتخاب این گزینه اسکنینگ موفقیت آمیز نخواهد بود.

▪ Get Idented Info : اگر بخواهیم اسکنینگ از نوع connect صورت دهیم، با انتخاب این گزینه گاه اطلاعات ذیقیمتی برای ما به ارمغان میآورد.

▪ Resolve All : در حالت پیشفرض، این نرمافزار روی ip هایی که up هستند، عمل Reverse Whois را انجام میدهد (یعنی از روی ip، به دنبال اسم DNS مربوطه میگردد). اگر Resolve All را انتخاب کرده باشیم، روی همه ip ها، چه up و چه down عمل Reverse Whois انجام خواهد شد.

▪ Don"t Resolve : هرگز Reverse Whois نخواهد کرد.

▪ OS Detection : از جمله مهمترین گزینههای این نرمافزار است که اگر انتخابشده باشد، برنامه سعی میکند که سیستمعامل کامپیوتر مقابل را حدس بزند.

▪ Random Host : به صورت تصادفی ip هایی را تست میکند، و هرگز هم به پایان نمیرسد.

+> بخش Debug :

▪ Debug : اگر مارک شده باشد، نتایج دیباگ مرحله به مرحله در خروجی نشان داده میشود.

ایران مسعود پزشکیان دولت چهاردهم پزشکیان مجلس شورای اسلامی محمدرضا عارف دولت مجلس کابینه دولت چهاردهم اسماعیل هنیه کابینه پزشکیان محمدجواد ظریف

پیاده روی اربعین تهران عراق پلیس تصادف هواشناسی شهرداری تهران سرقت بازنشستگان قتل آموزش و پرورش دستگیری

ایران خودرو خودرو وام قیمت طلا قیمت دلار قیمت خودرو بانک مرکزی برق بازار خودرو بورس بازار سرمایه قیمت سکه

میراث فرهنگی میدان آزادی سینما رهبر انقلاب بیتا فرهی وزارت فرهنگ و ارشاد اسلامی سینمای ایران تلویزیون کتاب تئاتر موسیقی

وزارت علوم تحقیقات و فناوری آزمون

رژیم صهیونیستی غزه روسیه حماس آمریکا فلسطین جنگ غزه اوکراین حزب الله لبنان دونالد ترامپ طوفان الاقصی ترکیه

پرسپولیس فوتبال ذوب آهن لیگ برتر استقلال لیگ برتر ایران المپیک المپیک 2024 پاریس رئال مادرید لیگ برتر فوتبال ایران مهدی تاج باشگاه پرسپولیس

هوش مصنوعی فناوری سامسونگ ایلان ماسک گوگل تلگرام گوشی ستار هاشمی مریخ روزنامه

فشار خون آلزایمر رژیم غذایی مغز دیابت چاقی افسردگی سلامت پوست