سه شنبه, ۹ بهمن, ۱۴۰۳ / 28 January, 2025

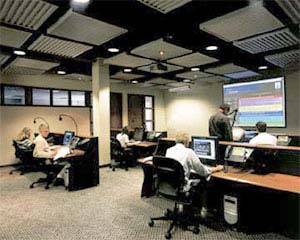

مركز عملیات امنیت شبكه

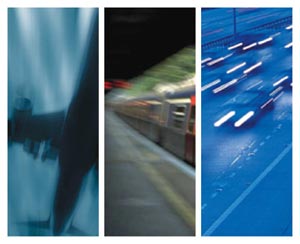

با گسترش روزافزون استفاده از ارتباطات و انتقال اطلاعات در بستر شبكهها و اینترنت، حجم وسیعی از مبادلات تجاری و اداری، از این طریق صورت میپذیرد. امروزه سرویسهای اینترنتی و تحتشبكه، به عنوان قابلاعتمادترین، سریعترین و در دسترسترین ابزارهای ارتباطی به شمار میروند. با توجه به اهمیت فوق العادهای كه شركتهای بزرگ به استفاده از چنین بسترهایی در اداره امور خود میدهند، جایگاه و اهمیت مقوله امنیت به وضوح مشخص است. زمانی كه نوبت به امنیت میرسد، هر سازمانی نیاز و سیاست مختص خود را دارد. به این ترتیب راهحلهای امنیتی، باید به گونهای استاندارد طراحی شوند تا بتوانند نیازهای كلیه سازمانها را بدون نیاز به تغییرات اساسی در ساختار سیستمهای آنها، پوشش دهند. در شماره قبل به معرفی استاندارد BS۷۷۹۹ اشاره نمودیم. در این شماره قصد داریم به نحوه مدیریت یكپارچه امنیت اطلاعات و ارتباطات با استفاده از استاندارد BS۷۷۹۹ در یك مركز امنیت شبكه SOC یا Security Operations Center اشاره نماییم.

مركز عملیات امنیت كجاست؟

مركز عملیات امنیت شبكه، (SOC) مكانی جهت مانیتورینگ و كنترل ۲۴ ساعته ورود و خروج اطلاعات در شبكه می باشد. به طور كلی هر مركز SOC به سه سطح عمده تقسیم می شود كه هر یك وظایف خاصی را بر عهده دارند. این سطوح عبارتند از: سطح یكم، نقطه تماس Clientها و مسئول پاسخ گویی به اخطارهای دریافتی ازClient هاست. در این سطح به كلیه اخطارهایی كه از پیچیدگی پایینتری برخوردارند، پاسخ داده میشود.

سطح دوم، در حقیقت مكمل سطح یكم است و مسئول پاسخگویی به مشكلات پیچیده تر در سیستمهای امنیتی شبكه میباشد. برای اخطارهایی كه از اهمیت بالایی برخوردارند، سیستم های سطح دوم به طور كامل درگیر میشوند.

سطح سوم، در این سطح كارشناسان ارشد و مشاوران امنیتی شبكه قرار دارند. این سطح در حقیقت پشتیبان دو سطح پایینتر است. در صورتی كه به اشكالات امنیتی در دو سطح پایین پاسخ داده نشود، كارشناسان و سیستمهای این سطح، درگیر میشوند. كلیه تدابیر امنیتی و مدیریت امنیت شبكه، در این سطح اندیشیده میشود.

در طراحی مراكز امنیت شبكه، متدولوژیهای مختلفی مطرح میباشد. با این حال پایه همه متدولوژیها براساسِ تركیب تكنولوژی، نیروی انسانی، فرآیندها در هسته فعالیت مركز امنیت شبكه و احاطه آن توسط فرآیندهای اجرایی میباشد. این فرآیندها شامل برنامهریزی، طراحی، پیادهسازی، عملیاتی نمودن و توسعه مركز امنیت شبكه میباشد. لایه بعدی در طراحی مركز SOC، شامل ابزارها و معیارهایی است كه از طریق آنها خدمات ارائه شده ارزیابی میگردند. این ابزارها و معیارها شامل چشمانداز، منابع، زمان، هزینه، ارتباطات و ریسكهای موجود در راه اندازی SOC میباشد.

نكته قابلتوجه در طراحی یك SOC، انعطافپذیریِ متدولوژی طراحی آن است كه به واسطه آن میتوان برای هر یك از مشتریان مطابق سرویسهای مورد نیازشان راه حل خاصی برای مدیریت امنیت شبكه ارائه نمود.

در هر یك از سطوح مطرحشده، ابزاری برای مدیریت سیستمهای امنیتی در نظر گرفته می شود. این ابزارها امنیت شبكه را از دو دیدگاه درونسازمانی و برونسازمانی مورد بررسی قرار میدهند. برای این منظور، هر SOC دارای یك

سری تجهیزات در داخل شبكه و یك سری تجهیزات در خود مركز می باشد. همه سرویسهایی كه از مراكز SOC ارائه میگردند، مانیتورینگ و مدیریتشده هستند. دیگر سرویسهایی كه از طریق این مراكز قابلارائه میباشند، سرویسهای پیشرفتهای به شرح زیر میباشد:

- توسعه سیاستهای امنیتی

- آموزش مباحث امنیتی

- طراحی دیوارههای آتش

- پاسخگویی آنی

- مقابله با خطرات و پیادهسازی

سرویسهایی كه از طریق این مراكز ارائه میگردند، عبارتند از سرویسهای مدیریت شدهای كه از تجهیزات و ارتباطات مركز SOC محافظت مینمایند. این سرویسها از متدولوژی و ابزارهای نرمافزاری و سخت افزاری قدرتمندی برای مدیریت امنیت استفاده مینمایند. اجزای سختافزاری كه در شبكهها توسط سیستمهای مدیریتشده برای اعمال سیاستهای امنیتی مورد استفاده قرار میگیرند، عبارتند از: سیستمهای كشف و رفع حملات (Intrusion Detection System)، سیستمهای فایروال و سیستمهای مدیریت امنیت در شبكههای خصوصی مجازی.

نیاز به سرویسهای مدیریت شده

حملات چه از طریق منابع داخلی چه از طریق منابع خارجی، در هر لحظه شبكه و برنامههای كاربردی ارائه شده از طریق آن را تهدید مینماید. هكرها در جاهای مختلف دنیا در هر لحظه كل تجهیزات امنیتی شبكه را مانیتور مینمایند و در صورتی كه یكی از تجهیزات به طور دقیق فعالیت خود را انجام ندهد، از آن نقطه، یك ورودی برای خود ایجاد خواهند نمود. به منظور جلوگیری از نفوذ هكرها به شبكه، لازم است سیستم امنیتی در SOC از قابلیت اطمینان بالایی برخوردار باشد.

برای ایجاد یك سیستم امنیتی با ویژگیهای مناسب برای مدیریت یك شبكه با برنامههای كاربردی متنوع، پرسنل كارآمدی لازم است كه بتوانند كلیه سیستم های امنیتی از ضد ویروس ها تا شبكههای خصوصی مجازی را بدون وابستگی به محصول خاص و یا تكنولوژی مشخص مدیریت نمایند.

ایران مسعود پزشکیان دولت چهاردهم پزشکیان مجلس شورای اسلامی محمدرضا عارف دولت مجلس کابینه دولت چهاردهم اسماعیل هنیه کابینه پزشکیان محمدجواد ظریف

پیاده روی اربعین تهران عراق پلیس تصادف هواشناسی شهرداری تهران سرقت بازنشستگان قتل آموزش و پرورش دستگیری

ایران خودرو خودرو وام قیمت طلا قیمت دلار قیمت خودرو بانک مرکزی برق بازار خودرو بورس بازار سرمایه قیمت سکه

میراث فرهنگی میدان آزادی سینما رهبر انقلاب بیتا فرهی وزارت فرهنگ و ارشاد اسلامی سینمای ایران تلویزیون کتاب تئاتر موسیقی

وزارت علوم تحقیقات و فناوری آزمون

رژیم صهیونیستی غزه روسیه حماس آمریکا فلسطین جنگ غزه اوکراین حزب الله لبنان دونالد ترامپ طوفان الاقصی ترکیه

پرسپولیس فوتبال ذوب آهن لیگ برتر استقلال لیگ برتر ایران المپیک المپیک 2024 پاریس رئال مادرید لیگ برتر فوتبال ایران مهدی تاج باشگاه پرسپولیس

هوش مصنوعی فناوری سامسونگ ایلان ماسک گوگل تلگرام گوشی ستار هاشمی مریخ روزنامه

فشار خون آلزایمر رژیم غذایی مغز دیابت چاقی افسردگی سلامت پوست