سه شنبه, ۱۴ اسفند, ۱۴۰۳ / 4 March, 2025

امنیت اطلاعات با استفاده از بیومتریک

امروزه به علت اهمیت روز افزون اطلاعات و تمایل افراد به امنیت بیشتر اطلاعات مخصوصا در Internet، ابزارهای قدیمی مانند استفاده از Password به تنهایی جوابگو و قابل اعتماد نمی باشد، خصوصا با ایجاد تجارت الکترونیک و خرید و فروش اینترنتی مسئله امنیت نه تنها برای شرکتها وبانکها بلکه برای عموم افراد مهم شده است.بنابرین متخصصین به دنبال راه هایی مطمئن تر می گردند یکی از موفق ترین راه های یافته شده استفاده از علم Biometricاست.در این مقاله در مورد علم Biometric ودلایل ایجاد آن و انواع آن بحث خواهیم کردونقاط ضعف و قدرت آنها را شناسا یی خواهیم کرد و در پایان کارتهای شناسایی بیومتریکBiometric ID Card مورد بحث قرار خواهد گرفت ودر پایان مقاله پیشنهادی در مورد امنیت در انتخابات الکترونیک.خطوطی که بر روی سرانگشتان همه انسانها نقش بسته از دیر باز مورد توجه همه بوده است،این خطوط نقشهای مختلفی دارند،یکی از این وظایف ایجاد اصطکاک بین سر انگشتان و اشیاء متفاوت است مانند قلم که با استفاده از این اصطکاک می توانیم اشیاء را برداریم ،بنویسیم،یا لمس کنیم.از سوی دیگر این خطوط برای هر شخص منحصر به فرد است ،از سالها پیش از اثر انگشت افراد در جرم شناسی استفاده می شود،و امروزه در علم بیومتریک نیز از آن استفاده می شود. مانند تمام دیگر اعضاء بدن DNA های هر شخصی الگوی ساخت این خطوط را دارا هستند و در واقع DNA های هرشخص نیز کاملا منحصر به فردند و این قضیه تقریبا در مورد تمام دیگر اعضاء بدن صادق اند. با وجود hacker ها و دزدی های اینترنتی Password ها ابزار قابل اعتمادی نیستند.بیومتریک علم شناسایی افراد از طریق مشخصات انسانی اوست که شامل اثر انگشت،کف دست ،صورت ، امضاء ، دست خط ،اسکن عنبیه و شبکیه ، صدا است. در علم بیومتریک اعضایی از بدن مورد توجه قرار گرفته که استفاده از آنها راحتتر و کم ضرر تر باشد. هر کدام از روشهای مورد استفاده دارای نقاط ضعف و قدرتی هستند که با ترکیب آنها با دیگر روشهای امنیتی می توان ضعفهای موجود را از بین برد.هیچ فردی نمی خواهد هنگام چک کردن موجودی خود از طریق شبکه های online بانکها متوجه شود که مو جودیش خالی شده ، در بسیاری از موارد به علت معنی دار بو دن Passwordها افرادی که تا حدی ما را می شناسند میتوانند آنها را حدس بزنند و با فهمیدن شماره ما در بانک به راحتی با استفاده از شبکه onlineبانک وارد حساب ما شده موجودی ما را خالی کنند.با توجه به سرعت رشد قابل توجه تجارت جهانی و اهمیت تجارت نمی توان از سیستمهای قدیمی دستی یا حضوری برای مدت زمان طولانی استفاده کرد، از طرف دیگر استفاده از این روشهای قدیمی با عث اتلاف انرژی و زمان زیاد شده و در مدت زمان طولانی کار کمتری انجام می شود. بنابرین در تجارت ، به موضوع تجارت الکترونیکی نیاز احساس می شود و موضوع بسیار مهمی که امروزه مورد توجه است مسئله امنیت وsecurityاست. Biometric با استفاده از روشهای قابل اعتماد میتواند تا حد زیادی جوابگوی مشکلا تی از این قبیل باشد. علمBiometric نه تنها در مورد تجارت الکترونیک بلکه در موارد بسیار دیگری نیز کاربرد دارد. به عنوان مثال در آزمایشگاهای مهم و حساس یا ورودیها ی ساختمانهایی که در مورد ورود و خروج از آنها حساسیم یا می توانیم از قفلهایی که روی آنها صفحه کلید نصب شده استفاده کنیم و به افراد مورد نظر اسم رمز عبور بدهیم تا هنگام ورود از آن استفاده کرده داخل شوند ولی این روش نیز زیاد قابل اعتماد نیست با لو رفتن کلمه عبور دیگر این کار به درد نخور خواهد شد. ولی زمانیکه از اثر انگشت یا کف دست یا ... برای شناسایی و اجازه ورود استفاده شود دیگر این مسائل ایجاد نخواهد شد. بعد از شرح اهمیت این موضوع به بررسی Biometric می پردازیم.در تمام مواردی که ذکر خواهد شد ابتدا با استفاده از وسایل مخصوص آن روش معمولا تا ۳ بار الگوی اولیه گرفته می شود و بعد از بدست آوردن بهترین الگو ، ذخیره می شود و موقع شناسایی با این الگو مقایسه انجام می گیرد. در Biometric از مشخصا ت فیزیکی و رفتاری برای شناسایی افراد استفاده میشود، مشخصات فیزیکی مانند:اثر انگشت، اسکن دست ، صورت وچشم که خود به دو دسته اسکن عنبیه و شبکیه تقسیم می شود. مشخصات رفتاری مانند:صدا، امضاء، تایپ.

●اثر انگشت:

برای استفاده از اثر انگشت از اسکنرهای مخصوصی استفاده می شود این اسکنرها انواع متفاوتی دارند بعد از اینکه انگشت روی صفحه اسکنر قرار گرفت، بسته به نرم افزار استفاده شده، اثر انگشت اسکن شده و نقاط کلیدی آن تعیین شده و با الگوی اولیه تطبیق داده می شود .البته با توجه به اینکه زمان مقایسه بعد از مدتی که حجم مقایسات زیادشد ،بالا میرود و برای کمتر کردن این زمان، ابتدا نقاطی را به عنوان نقاط کلیدی برای دسته بندی اسکن های موجود استفاده می کنیم و در زمان انطباق از همین کلیدها استفاده کرده و زمان مقایسه را پایین می آوریم. هر چند که تحلیل اثر انگشت بعضی از افراد مانند کارگرانی که کارهای سخت با دستهای خود انجام می دهند یا افراد معتاد مشکل است ولی در کل در بسیاری از موارد از اثر انگشت استفاده های موفقی انجام شده.امروزه این اسکنرها نه تنها در ادارات پلیس بلکه در روی صفحه کلیدها و حتی موش واره ها وجود دارند و از انها در موارد متفاوتی استفاده میشود ، مثلا میتوان با استفاده از امکانات نرم افزاری کامپیوتر را قفل کنیم و در صورتی سیستم کامپیوتری قفل را باز کند که اثر انگشت شما را روی صفحه اسکنر خود اسکن کند.در آینده شاید بتوان از اسکن اثر انگشت به جای تایپ Password در چک کردن پست های الکترونیکیمان استفاده کنیم ، یا در تجارت الکترونیک یا تغییر موجودی در بانکهای online از آن استفاده ببریم.

●اسکن دست:

برای اسکن سطح کف دست از اسکنرهایی با صفحه اسکنی که برای درست قرار گرفتن دست هنگام اسکن مهره هایی برروی آن قرار گرفته استفاده می شود مانند اثر انگشت اسکنر بعد از اسکن کرئن با توجه به قابلیتهای نرم افزار و سخت افزار استفاده شده مقایسه انجام می شودکه در صورت تطبیق هویت شخص تایید می شود.جغرافیای کف دست بعد از مدتی با گذشت سال و با بالا رفتن سن تغییر می کند و نیز جراحات نیز باعث عوض شدن شکل کف دست می شود ، بنابرین در استفاده از این روش باید اسکن به دست آمده در مواقع لزوم و نیز بعد از یک دوره زمانی به روز شود و اسکن جدیدی برای شناسایی افراد ایجاد شود. بنابرین استفاده از این روش در مواردی مفید است که به طور مستمر مورد استفاده قرار گیرد و افراد مورد شناسایی با این روش در دسترس باشند. البته این روش به علت اینکه سطح بزرگی را مورد مقایسه قرار می دهند دارای ضریب اطمینان بالایی هستند.

ایران مسعود پزشکیان دولت چهاردهم پزشکیان مجلس شورای اسلامی محمدرضا عارف دولت مجلس کابینه دولت چهاردهم اسماعیل هنیه کابینه پزشکیان محمدجواد ظریف

پیاده روی اربعین تهران عراق پلیس تصادف هواشناسی شهرداری تهران سرقت بازنشستگان قتل آموزش و پرورش دستگیری

ایران خودرو خودرو وام قیمت طلا قیمت دلار قیمت خودرو بانک مرکزی برق بازار خودرو بورس بازار سرمایه قیمت سکه

میراث فرهنگی میدان آزادی سینما رهبر انقلاب بیتا فرهی وزارت فرهنگ و ارشاد اسلامی سینمای ایران تلویزیون کتاب تئاتر موسیقی

وزارت علوم تحقیقات و فناوری آزمون

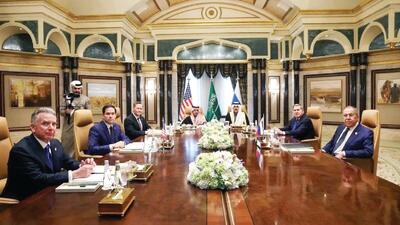

رژیم صهیونیستی غزه روسیه حماس آمریکا فلسطین جنگ غزه اوکراین حزب الله لبنان دونالد ترامپ طوفان الاقصی ترکیه

پرسپولیس فوتبال ذوب آهن لیگ برتر استقلال لیگ برتر ایران المپیک المپیک 2024 پاریس رئال مادرید لیگ برتر فوتبال ایران مهدی تاج باشگاه پرسپولیس

هوش مصنوعی فناوری سامسونگ ایلان ماسک گوگل تلگرام گوشی ستار هاشمی مریخ روزنامه

فشار خون آلزایمر رژیم غذایی مغز دیابت چاقی افسردگی سلامت پوست

![دانشگاه اصول دین (به ریاست آیت الله اراکی) در ۱۴۰۳، صد میلیارد بودجه گرفته، سال بعد ۱۱۹ میلیارد خواهد گرفت/ کافیست این نهادها در بودجه پا دار شوند [تا باز هم بودجه دریافت کنند]](/news/u/2025-03-04/entekhab-u9y4y.jpg)