یکشنبه, ۳۰ دی, ۱۴۰۳ / 19 January, 2025

روش پیشگیری و پاکسازی دستی خطرناکترین کرم رایانه ای فعلی یعنی کرم استاکسنت

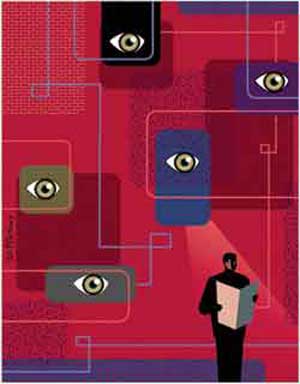

استاکسنت (به انگلیسی: Stuxnet) یک بدافزار رایانه ای (بنا بر نظر شرکتهای نرمافزاری امنیت رایانه:کرم رایانهای یا تروجان) است که اولین بار در تاریخ ۱۳ جولای ۲۰۱۰ توسط ضدویروس ویبیای۳۲ شناسایی شد. این بدافزار با استفاده از نقص امنیتی موجود در میانبرهای ویندوز، با آلوده کردن رایانههای کاربران صنعتی فایلهای با قالب اسکادا که مربوط به نرمافزارهای WinCC و PCS۷ شرکت زیمنس را جمع آوری کرده و به یک سرور خاص ارسال میکند.

این بدافزار در اواسط تیرماه ۱۳۸۹ در سراسر جهان انتشار یافت و بیشترین میزان آلودگی به این بدافزار در ایران گزارش شدهاست کارشناسان معتقدند طراحان این بدافزار یک منطقه جغرافیایی خاص را مدنظر داشتهاند و طبق گزارش مجله بیزنس ویک هدف از طراحی این بدافزار دستیابی به اطلاعات صنعتی ایران است. این بدافزار برای جلوگیری از شناسایی شدن خود از امضای دیجیتال شرکت Realtek استفاده میکند.

استاکسنت از طریق ایمیل و حافظههای جانبی منتشر میشود. این بدافزار پس از آلوده ساختن سیستم،فایلهای زیر را در سیستم کپی مینماید:

۱) %Windir%infmdmcpq۳.PNF

۲) %Windir%infmdmeric۳.PNF

۳) %Windir%infoem۶C.PNF۳۲۳

۴) %Windir%infoem۷A.PNF

۵) %windir%system۳۲driversmrxcls.sys

۶) %windir%system۳۲driversmrxnet.sys

و برای راهاندازی سرویسهای خود پس از بالا آمدن ویندوز کلیدهای زیر را در ریجیستری ویندوز نصب میکند:

۱) HKLMSystemCurrentControlSetServicesServicesMRxNet

۲) HKLMSystemCurrentControlSetServicesServicesMRxCls

سپس این بدافزار در حافظه سیستم مقیم شده و برای عبور از دیوار آتش سیستم،کدهای خود را به اینترنت اکسپلورر تزریق میکند و پس از جمع آوری اطلاعات مربوط به شبکهها و پیکربندی آنها در رایانه قربانی سعی به ارتباط با وبگاههای زیر از طریق راه دور میکند:

ـ www.windowsupdate.com

ـ www.msn.com

ـ www.mypremierfutbol.com

ـ www.todaysfutbol.com

استاکس نت همچنین برای گسترش و انتشار خود در سیستمهای دیگر ، فایلهای زیر را در حافظههای جانبی که به رایانههای آلوده شده متصل شوند ، کپی میکند :

۱) %DriveLetter%~WTR۴۱۳۲.tmp

۲) %DriveLetter%~WTR۴۱۴۱.tmp

۳) %DriveLetter%Copy of Shortcut to.lnk

۴) %DriveLetter%Copy of Copy of Shortcut to.lnk

۵) %DriveLetter%Copy of Copy of Copy of Shortcut to.lnk

۶) %DriveLetter%Copy of Copy of Copy of Copy of Shortcut to.lnk

پیشگیری و پاکسازی

برای پاکسازی سیستم بصورت دستی ابتدا باید سیستم ریستور را غیر فعال نمود سپس در حالت سیف مد تمام فایلها و کلیدهای کپی شده توسط بدافزار در سیستم را پاک کرد. همچنین برای پیشگیری از آلوده شدن به استاکسنت لازم است نقص امنیتی موجود در ویندوز را با استفاده از اصلاحیه منتشر شده توسط مایکروسافت برطرف کرد.

منابع

ـ وبگاه رسمی شرکت سیمانتک

ـ محقق و ارائه دهنده روش پاکسازی: رسول صبوری

ـ com.gmail@۳sabouri

ایران مسعود پزشکیان دولت چهاردهم پزشکیان مجلس شورای اسلامی محمدرضا عارف دولت مجلس کابینه دولت چهاردهم اسماعیل هنیه کابینه پزشکیان محمدجواد ظریف

پیاده روی اربعین تهران عراق پلیس تصادف هواشناسی شهرداری تهران سرقت بازنشستگان قتل آموزش و پرورش دستگیری

ایران خودرو خودرو وام قیمت طلا قیمت دلار قیمت خودرو بانک مرکزی برق بازار خودرو بورس بازار سرمایه قیمت سکه

میراث فرهنگی میدان آزادی سینما رهبر انقلاب بیتا فرهی وزارت فرهنگ و ارشاد اسلامی سینمای ایران تلویزیون کتاب تئاتر موسیقی

وزارت علوم تحقیقات و فناوری آزمون

رژیم صهیونیستی غزه روسیه حماس آمریکا فلسطین جنگ غزه اوکراین حزب الله لبنان دونالد ترامپ طوفان الاقصی ترکیه

پرسپولیس فوتبال ذوب آهن لیگ برتر استقلال لیگ برتر ایران المپیک المپیک 2024 پاریس رئال مادرید لیگ برتر فوتبال ایران مهدی تاج باشگاه پرسپولیس

هوش مصنوعی فناوری سامسونگ ایلان ماسک گوگل تلگرام گوشی ستار هاشمی مریخ روزنامه

فشار خون آلزایمر رژیم غذایی مغز دیابت چاقی افسردگی سلامت پوست