یکشنبه, ۳۰ دی, ۱۴۰۳ / 19 January, 2025

امنیت شبکه, یک نیاز ضروری

وقتی بحث امنیت شبکه مطرح می شود مباحث زیادی قابل ارائه هستند؛ موضوعاتی که هر کدام به تنهایی می توانند جالب، پرمحتوا و قابل درک باشند ، اما وقتی صحبت کار عملی به میان می آید، قضیه پیچیده می شود. همیشه در امنیت شبکه موضوع لایه های دفاعی، موضوع داغی به شمار می آید و نظرات مختلفی درخصوص آن وجود دارد. عده یی فایروال را اولین لایه دفاعی می دانند، بعضی ها هم Access List را اولین لایه دفاعی می دانند، اما واقعیت پنهان آن است که هیچ کدام از اینها، اولین لایه دفاعی به شمار نمی آیند. یادتان باشد که اولین لایه دفاعی در امنیت شبکه و حتی امنیت فیزیکی، Policy است. بدون policy، لیست کنترل فایروال و هر لایه دیگر، بدون معنی می شود و اگر بدون policy شروع به ایمن کردن شبکه کنید، محصول یک آبکش واقعی از کار درمی آید. برای شروع کار باید پنج مرحله را در نظر داشته باشید این پنج مرحله شامل

۱) Inspection (بازرسی)

۲) Protection (حفاظت)

۳) Detection (ردیابی)

۴) Reaction (واکنش)

۵) Reflectio (بازتاب) است. در طول مسیر ، از این پنج مرحله عبور خواهید کرد، ضمن اینکه ایمن کردن شبکه به این شکل، احتیاج به تیم امنیتی دارد و یک نفر به تنهایی نمی تواند این پروسه را طی کند و اگر هم بتواند، خیلی طولانی می شود و قانون حداقل زمان ممکن را نقض می کند.

۱) اولین جایی که ایمن کردن را شروع می کنیم، ایمن کردن کلیه authentication های موجود است. معمولاً رایج ترین روش authentication که مورد استفاده قرار می گیرد، استفاده از شناسه کاربری و کلمه رمز است و مهم ترین جاهایی که باید authentication را ایمن و محکم کرد عبارتند از؛

کلمات عبور کاربران به ویژه مدیران سیستم، کلمات عبور سوئیچ و روترها، کلمات عبور مربوط به SNMP، کلمات عبور مربوط به پرینت سرور و کلمات عبور مربوط به محافظ صفحه نمایش.

۲) قدم دوم نصب و به روز کردن آنتی ویروس روی همه دسک تاپ ها، سرورها و میل سرورها است ضمن اینکه آنتی ویروس های مربوط به کاربران باید به طور اتوماتیک به روزرسانی شود و آموزش های لازم در مورد فایل های ضمیمه ای میل ها و راهنمایی لازم جهت اقدام صحیح در صورت مشاهده موارد مشکوک یا اضطراری به کاربران هم داده شود.

۳) مرحله سوم شامل نصب آخرین به روزرسانی های امنیتی سیستم عامل و سرویس های موجود است. در این مرحله علاوه بر کارهای ذکرشده، کلیه سرورها و device ها و دسک تاپ ها با ابزارهای شناسایی حفره های امنیتی بررسی می شوند تا علاوه بر شناسایی و رفع حفره های امنیتی، سرویس های غیرضروری هم شناسایی و غیرفعال شوند.

۴) در این مرحله نوبت گروه بندی کاربران و اعطای مجوزهای لازم به فایل ها و دایرکتوری ها است ضمن اینکه account های قدیمی هم باید غیرفعال شوند. گروه بندی و اعطای مجوز بر اساس یکی از سه مدل استاندارد Access Control Techniques یعنی MAC , DAC یا RBAC انجام می شود. بعد از پایان این مرحله بار دیگر باید امنیت سیستم عامل چک شود تا چیزی فراموش نشده باشد.

۵) حالا نوبت device ها است که معمولاً شامل روتر، سوئیچ و فایروال می شود. بر اساس policy موجود و توپولوژی شبکه، این box ها باید config شوند. تکنولوژی هایی مثل NAT ، PAT ، filtering و... در این مرحله مطرح می شود و بر همین اساس این مرحله خیلی مهم است. حتی موضوع مهم IP Addressing که از وظایف مدیران شبکه به شمار می آید نیز می تواند مورد توجه قرار بگیرد تا اطمینان حاصل شود که از حداقل ممکن برای IP Assign به شبکه ها استفاده شده است.

۶) قدم بعد تعیین استراتژی بک آپ گیری است. نکته مهم که اینجا وجود دارد آن است که باید مطمئن شوید سیستم بک آپ گیری و بازیابی به درستی کار می کند و در بهترین حالت ممکن باشد.

۷) امنیت فیزیکی. اول از همه به سراغ یوپی اس ها می رویم. باید چک کنیم که یوپی اس ها قدرت لازم را برای تامین نیروی الکتریکی لازم جهت کارکرد صحیح سخت افزارهای اتاق سرور در زمان اضطراری را داشته باشند. نکات بعدی شامل کنترل درجه حرارت و میزان رطوبت است. همین طور ایمنی در برابر سرقت و آتش سوزی. سیستم کنترل حریق باید به شکلی باشد که به نیروی انسانی و سیستم های الکترونیکی آسیب وارد نکند. به طور کل آنچه در مورد امنیت فیزیکی یاد گرفتید را در این مرحله به کار ببرید.

۸) امنیت وب سرور یکی از موضوعاتی است که باید روی آن وسواس بیشتری صورت بگیرد به همین علت بار دیگر با دقت بیشتر وب سرور را چک کنید.

۹) حالا نوبت چک، تنظیم و تست سیستم های Auditing و Logging است. این سیستم ها هم می توانند بر پایه host و هم بر پایه network باشند. سیستم های ردگیری و ثبت حملات هم در این مرحله نصب و تنظیم می شوند. باید مطمئن شوید که تمام اطلاعات لازم ثبت و به خوبی محافظت می شود.

۱۰) ایمن کردن Remote Access با پروتکل ها و تکنولوژی های ایمن و Secure قدم بعدی را تشکیل می دهد. در این زمینه با توجه به شرایط و امکانات، ایمن ترین پروتکل و تکنولوژی ها را به خدمت بگیرید.

۱۱) نصب فایروال های شخصی در سطح هاست ها، لایه امنیتی مضاعفی به شبکه شما می دهد بنابراین این مرحله را فراموش نکنید.

۱۲) شرایط بازیابی در حالت های اضطراری را حتماً چک و بهینه کنید. این حالت ها شامل خرابی قطعات کامپیوتری، خرابکاری کاربران عادی، خرابی ناشی از بلایای طبیعی (زلزله، آتش سوزی، افتادن، سرقت، سیل و...) و خرابکاری ناشی از نفوذ هکرها است.

۱۳) و قدم آخر این پروسه که در حقیقت شروع یک جریان همیشگی است، عضو شدن در سایت ها و بولتن های امنیتی و در جریان آخرین اخبار امنیتی قرار گرفتن است.

مهدی قاسمی

ایران مسعود پزشکیان دولت چهاردهم پزشکیان مجلس شورای اسلامی محمدرضا عارف دولت مجلس کابینه دولت چهاردهم اسماعیل هنیه کابینه پزشکیان محمدجواد ظریف

پیاده روی اربعین تهران عراق پلیس تصادف هواشناسی شهرداری تهران سرقت بازنشستگان قتل آموزش و پرورش دستگیری

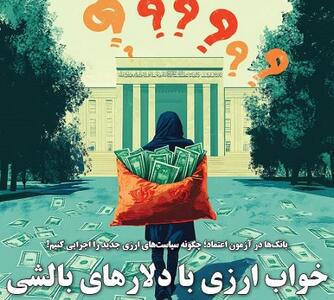

ایران خودرو خودرو وام قیمت طلا قیمت دلار قیمت خودرو بانک مرکزی برق بازار خودرو بورس بازار سرمایه قیمت سکه

میراث فرهنگی میدان آزادی سینما رهبر انقلاب بیتا فرهی وزارت فرهنگ و ارشاد اسلامی سینمای ایران تلویزیون کتاب تئاتر موسیقی

وزارت علوم تحقیقات و فناوری آزمون

رژیم صهیونیستی غزه روسیه حماس آمریکا فلسطین جنگ غزه اوکراین حزب الله لبنان دونالد ترامپ طوفان الاقصی ترکیه

پرسپولیس فوتبال ذوب آهن لیگ برتر استقلال لیگ برتر ایران المپیک المپیک 2024 پاریس رئال مادرید لیگ برتر فوتبال ایران مهدی تاج باشگاه پرسپولیس

هوش مصنوعی فناوری سامسونگ ایلان ماسک گوگل تلگرام گوشی ستار هاشمی مریخ روزنامه

فشار خون آلزایمر رژیم غذایی مغز دیابت چاقی افسردگی سلامت پوست