جمعه, ۵ بهمن, ۱۴۰۳ / 24 January, 2025

روشهای مقابله با ویروس MS BLASTER

همانطور كه همگی شنیده اید در روزهای اخیر ویروسی بر روی بسیاری از سیستم های ویندوز XP و ویندوز سرور ۲۰۰۳ فعال شده است كه به محض اتصال به اینترنت ظرف یكدقیقه سیستم را RESTART می كند. نه تنها نحوه كار و آلوده سازی این ویروس بلكه حتی اسامی مختلفی كه به آن داده شده است نیز بسیاری از افراد را گیج كرده می كند. این ویروس را شركت سیمانتك (نورتن) به نام W۳۲.BLASTER.WORMN و شركت MACAfee به نام W۳۲/LOVSAN.WORM و شركت TRERND به نام MSBLAST.AWORM می شناسند. علاوه بر نامهای فوق ، این ویروس به نامهای زیر نیز شناخته می شود.

معمولا ویروسهایی كه برای سیستم عامل ویندوز نوشته می شود بر اساس نقاط ضعف برنامهZهای OUTLOOK یا OUTLOOK EXPRESS است و از طریق EMAIL منتشر می شود ولی این بار مساله كاملا متفاوت است. فقط كافی است به اینترنت متصل شوید همین.

این ویروس هنوز آزادانه در حال گسترش است و به گفته مسئولین شركت آنتی ویروس سوفوس از هر چهار تماس تلفنی از طرف كاربران به این شركت سه تلفن مربوط به این ویروس است.

همچنین بخش امنیت كمپانی سیمانتك گسترش این ویروس را در حدود ۱۲۴ هزار كامپیوتر دنیا حدس می زند.

متخصصان مسائل امنیتی نیز هر دقیقه در حال اسكن كردن پورت ۱۳۵ كامپیوتر شخصی خود هستند. این همان پورتی است كه مورد حمله ویروس LOVSAN قرار می گیرد.

به گفته یكی از صاحبنظران ، اظهار نظر در مورد گسترش این ویروس بسیار مشكل است چرا كه درباره ویروس هایی كه از طریق EMAIL منتشر می شود می توانیم تعداد ایمیل را بشماریم و از میزان گسترش آنها باخبر شویم. اما در مورد ویروس جدید ایمیلی در كار نیست كه بتوانیم با شمردن آن از گسترش آن اطلاع دقیق پیدا كنیم.

LOVSAN به عنوان یك كرم شبكه ، فعالیت هایی كه مردم از این قبیل ویروس انتظار دارند از خود نشان نمی دهد.

ویروس هایی مثل ویروس SQL SLAMMER كه مدتی پیش منتشر شد قادرند بدون دخالت بشر خود را منتقل كنند. در مورد ویروس LOVSAN نیز سیستم هایی را آلوده می نماید كه سیستم عامل آنها ویندوز باشد و به اینترنت متصل باشند و پورت RPC آنها نیز باز باشد.

روشی كه این ویروس از آن استفاده می كند بسیار جدید ا ست و برای اولین بار شركت مایكرو سافت برای رفع آن اقدام كرد.

برخلاف تصور ، این ویروس مختص ویندوز XP و ویندوز ۲۰۰۴ سرور نیست و سیستم های مبتنی بر ویندوز NT و ویندوز ۲۰۰۰ را نیز آلوده می سازد اما در آنها این صفحه RESTART ظاهر نمی شود.

RPC یك پروتكل است كه اجازه می دهد برنامه ای كه روی یك سیستم در حال اجرا است كدی را روی كامپیوتر دیگری اجرا كند. قسمتی از ویندوز كه وظیفه انتقال پیامها از طریق TCP/IP را دارد در مقابل دریافت درخواست های ناقص و بد شكل ممكن است دچار مشكل شود به طوری كه اگر روی یكی از پورت های ۱۳۵،۴۴۵،۱۳۹،۵۹۳ درخواستی را كه به شكل ویژه ای طراحی شده است ارسال كنیم خواهیم توانست تقریبا هر كاری مانند نصب برنامه ، خواندن فایل ها ، تغییر دادن یا پاك كردن فایلها و ساختن اشتراك جدید با حقوق كامل را روی آن سیستم انجام دهیم. ویروسی كه در حال حاضر شیوع پیدا كرده است از همین روش استفاده می كند و از بین پورت های مذكور در بالا پورت ۱۳۵ را به كار می برد. این ویروس پورت ۴۴۴۴ را نیز باز می كند و از طرف دیگر پورت ۶۹ یك سرور FTP می سازد تا سیستمی كه آلوده می كند بتواند با استفاده از دستور FTP ویندوز ، فایل ویروس را از آنجا بگیرد و سپس با دریافت دستور مناسب آن را اجرا كند.

ویروس به محض رسیدن به كامپیوتر كد زیر را در رجیستری ویندوز اضافه می كند تا بتواند هر بار كه ویندوز اجرا می شود خود را اجرا كند.

WINDOWS AUTO UPDATE = MSBLAST.EXE

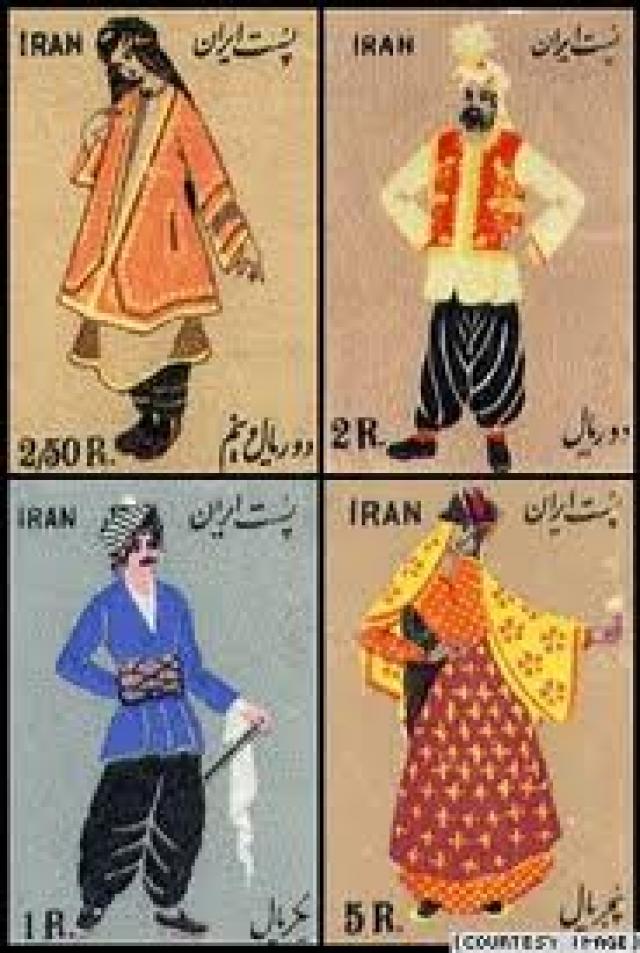

ایران مسعود پزشکیان دولت چهاردهم پزشکیان مجلس شورای اسلامی محمدرضا عارف دولت مجلس کابینه دولت چهاردهم اسماعیل هنیه کابینه پزشکیان محمدجواد ظریف

پیاده روی اربعین تهران عراق پلیس تصادف هواشناسی شهرداری تهران سرقت بازنشستگان قتل آموزش و پرورش دستگیری

ایران خودرو خودرو وام قیمت طلا قیمت دلار قیمت خودرو بانک مرکزی برق بازار خودرو بورس بازار سرمایه قیمت سکه

میراث فرهنگی میدان آزادی سینما رهبر انقلاب بیتا فرهی وزارت فرهنگ و ارشاد اسلامی سینمای ایران تلویزیون کتاب تئاتر موسیقی

وزارت علوم تحقیقات و فناوری آزمون

رژیم صهیونیستی غزه روسیه حماس آمریکا فلسطین جنگ غزه اوکراین حزب الله لبنان دونالد ترامپ طوفان الاقصی ترکیه

پرسپولیس فوتبال ذوب آهن لیگ برتر استقلال لیگ برتر ایران المپیک المپیک 2024 پاریس رئال مادرید لیگ برتر فوتبال ایران مهدی تاج باشگاه پرسپولیس

هوش مصنوعی فناوری سامسونگ ایلان ماسک گوگل تلگرام گوشی ستار هاشمی مریخ روزنامه

فشار خون آلزایمر رژیم غذایی مغز دیابت چاقی افسردگی سلامت پوست